Bedrijven halen gemiddeld iedere 27 minuten een onbekende malware-variant binnen

Beveiliging is belangrijk. Hoe belangrijk dit precies is blijkt uit cijfers over de hoeveelheid malware die bedrijven voor hun kiezen krijgen. Binnen de gemiddeld organisatie wordt iedere tien minuten malware gedownload naar een systeem. Iedere 27 minuten gaat het om een onbekende malware-variant, die niet voorkomt in databases van beveiligingsoplossingen.

Dit blijkt uit het 2014 Security Report van Check Point. Het rapport laat zien dat beveiliging voor bedrijven een absolute must is. Dit komt niet op de laatste plaats door het gedrag van eigen medewerkers. Binnen een gemiddeld bedrijf wordt iedere minuut door een medewerker een malafide website bezocht, met alle risico's van dien.

Infectie door bot

Ook worden bedrijven regelmatig geïnfecteerd met bots, kwaadaardige software waarmee hackers systemen onder controle proberen te krijgen en vaak een botnet willen bouwen. Binnen een gemiddeld bedrijf wordt iedere 24 uur een systeem geïnfecteerd met een bot.

Werknemers springen daarnaast niet altijd even verstandig om met gevoelige informatie. Binnen een gemiddeld bedrijf wordt iedere 49 minuten gevoelige informatie van de organisatie naar een systeem buiten het bedrijf verzonden. De IT-afdeling heeft op dit moment dus geen enkele grip meer op de veiligheid van deze data.

Meer over

Lees ook

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware

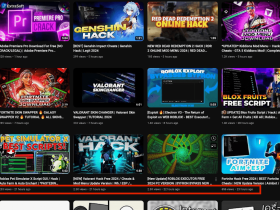

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames