Malafide app is ruim een jaar te downloaden via Google Play

Wie uitsluitend via officiële appwinkels apps installeert waant zich al snel veilige van cybercrime. Ook dit is echter geen garantie dat je niet in aanraking komt met malware. Cybercriminelen zijn erin geslaagd een malafide Android-app maar liefst ruim een jaar in Google Play te laten staan voordat Google ingreep. De app was gericht op Thaise gebruikers. Hoeveel slachtoffers de app heeft gemaakt is niet bekend.

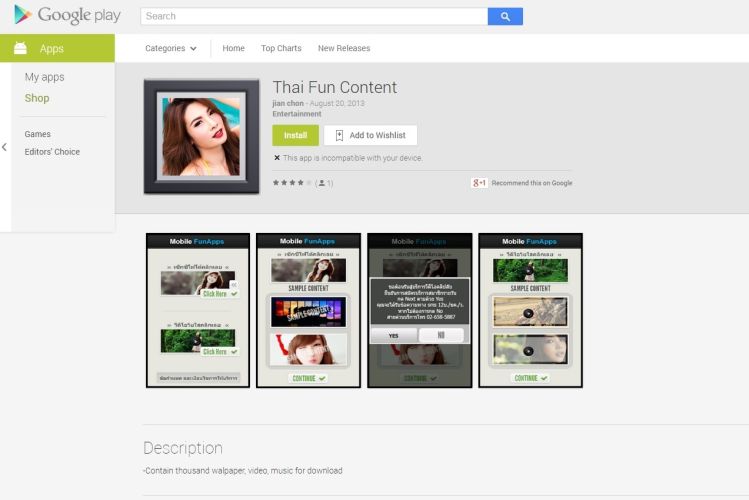

Het gaat om de app ‘Thai Fun Content’, dat gratis in Google Play beschikbaar was. De app claimt onschuldige content als wallpapers, video’s en muziek aan te bieden, maar is in werkelijkheid een SMS trojan. De app probeert gebruikers die content proberen te downloaden te overtuigen tegen een SMS-dienst te activeren. Deze dienst kost 37 dollarcent per dag.

De app kreeg zijn laatste update op 20 augustus 2013. Google verwijderde de app op 13 november 2014 uit Google Play na door Malwarebytes over het probleem te zijn ingelicht.

Meer over

Lees ook

Drie trends voor cyberaanvallen in 2024

Allianz: in België blijven Cyberincidenten (bijv. cybercriminaliteit, verstoringen van IT-netwerken en -diensten, malware/ransomware, datalekken, boetes en straffen) het nummer één risico sinds 2018. In Nederland klommen Cyberincidenten vier posities naar de tweede plaats.

DataExpert kondigt overname Avian Digital Forensics aan

DataExpert kondigt de overname aan van Avian Digital Forensics, een Deens bedrijf gespecialiseerd in digitale recherche- en eDiscovery-technologieën. Met de overname van Avian versterkt DataExpert zijn aanwezigheid in de Scandinavische landen.

Ongebruikelijke aanvalsketen TA577 veroorzaakt NTLM-datadiefstal

Proofpoint identificeerde vorige week een nieuwe aanvalsketen van TA577 die NT LAN Manager authenticatie-informatie steelt. Het cybersecurity bedrijf identificeerde minstens twee campagnes die dezelfde techniek gebruikten voor het stelen van NTLM hashes op 26 en 27 februari 2024.