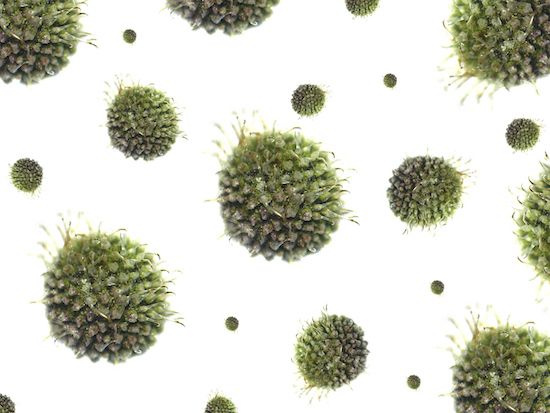

Godless malware kan gebruikt worden om grootschalige Android botnet te bouwen

De Godless malware kan worden gebruikt om een zeer krachtig botnet te bouwen. Met behulp van de malware kunnen Android-apparaten worden geïnfecteerd. Inmiddels zijn bijna één miljoen apparaten besmet.

Hiervoor waarschuwt Stephen Gates, Chief Research Intelligence Analyst bij NSFOCUS, op Help Net Security. De Amerikaanse provider Verizon stelt dat de gemiddelde downloadsnelheid via het 4G LTE-netwerk momenteel op 5 tot 12 Mbps ligt, terwijl de uploadsnelheid op 2 tot 5 Mbps ligt. Indien een cybercrimineel een miljoen met 4G-verbonden apparaten in een botnet weet te verzamelen heeft hij hierdoor een aanvalscapaciteit van 2 tot 5 Terabits per seconde tot zijn beschikking. Hiermee kunnen grootschalige DDoS-aanvallen worden opgezet, waarschuwt Gates.

Andere apparaten besmetten

Ook wijst Gates erop dat niet alleen smartphones met 4G-netwerken zijn verbonden, maar ook steeds meer alarmsystemen, televisies en andere apparaten. Aangezien veel van deze apparaten daarnaast op Android draaien zijn ook deze apparaten in potentie kwetsbaar voor Android malware, zoals Godless. Hiervoor hoeft een aanvaller alleen de malware op het apparaat te krijgen, bijvoorbeeld via een malafide app. Deze dreiging beperkt zich niet tot het Android besturingssysteem; ook andere 4G-verbonden apparaten onderdeel kunnen worden gemaakt van een botnet.

Gates waarschuwt daarnaast dat een dergelijk botnet gebruikt kan worden om DDoS aanvallen op te zetten tegen de Evolved Packet Core (EPC) van mobiele operators, waarmee een mobiel netwerk in theorie onderuit gehaald kan worden of de werking hiervan ernstig kan worden verstoord. Waar traditionele DDoS-aanvallen op mobiele providers worden opgezet vanaf het internet, worden deze aanvallen juist opgezet vanaf het netwerk van de provider zelf.

Meer over

Lees ook

Cloudflare DDoS-rapport over eerste kwartaal 2024

Cloudflare heeft een rapport uitgebracht over de wereldwijde DDoS-aanvallen in het eerste kwartaal van 2024. De belangrijkste constateringen zijn: 2024 begon met een DDoS-offensief. De verdedigingssystemen van Cloudflare hebben tijdens het eerste kwartaal automatisch 4,5 miljoen DDoS-aanvallen afgeweerd, wat neerkomt op een stijging van 50% op1

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware