Belgische overheid gaat eigenaren besmette computers waarschuwen

Het Belgische Centrum voor Cybersecurity België (CCB) gaat samen met internetproviders Belgen waarvan systemen besmet zijn met malware en onderdeel uitmaken van een botnet hiervoor waarschuwen. Naar schatting maken ongeveer een half miljoen Belgische computers onderdeel uit van botnets.

Dit meldt De Standaard. Al langer worden lijsten bijgehouden met IP-adressen van systemen die onderdeel uitmaken van botnets. Het is echter niet eenvoudig de identiteit te achterhalen van de eigenaren van deze systemen. Met het oog op privacy kunnen internetproviders de identiteitsgegevens van gebruikers echter niet overhandigen.

Samenwerking met internetproviders

Het CCB gaat daarom een samenwerking aan met Belgische internetproviders. Hierbij levert het CCB IP-adressen van besmette systemen aan de internetproviders, die op hun beurt contact opnemen met getroffen klanten. Het CCB krijgt dus geen inzicht in de identiteit van gebruikers. Zodra gebruikers op de hoogte zijn gesteld van de besmetting worden de lijsten met IP-adressen die door het CCB zijn aangeleverd door de internetproviders vernietigd. De werkwijze is al goedgekeurd door de Belgische privacytoezichthouder.

Voor de samenwerking is op dit moment een principeakkoord gesloten. Naar verwachting volgt het officiële akkoord snel. Tegen het eind van dit jaar moeten de eerste waarschuwingen worden uitgestuurd.

Meer over

Lees ook

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware

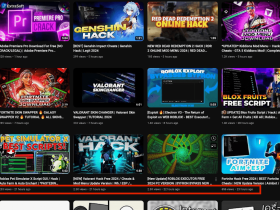

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames