Miljoenen IP-adressen betrokken bij aanval op DNS-provider Dyn

Bij de grootschalige DDoS-aanval op DNS-provider Dyn zijn tientallen miljoenen IP-adressen betrokken geweest. Het gaat vermoedelijk om Internet of Things (IoT)-apparaten, die door de Mirai malware in een botnet zijn ondergebracht.

Dit meldt Dyn in een verklaring over de aanval. Door de aanval waren verschillende populaire websites waaronder GitHub, NetFlix, Spotify en Twitter slecht of niet bereikbaar. Bij de aanval zouden meerdere aanvalsvectoren zijn gecombineerd, waaronder een aanval met een botnet dat bestaat uit IoT-apparaten.

Mirai malware

Beveiligingsbedrijf Flashpoint liet eerder al weten dat de aanval vermoedelijk is uitgevoerd met een botnet dat is gebouwd met behulp van de Mirai malware. Deze malware richt zich op IoT-apparaten, zoals routers en IP-camera’s.

Het is niet duidelijk wie er achter de aanval zit. De broncode van de Mirai malware is begin oktober op internet gepubliceerd. Hierdoor kan iedereen met voldoende technische kennis met de malware aan de slag. Dyn onderzoekt de aanval.

Meer over

Lees ook

Cloudflare DDoS-rapport over eerste kwartaal 2024

Cloudflare heeft een rapport uitgebracht over de wereldwijde DDoS-aanvallen in het eerste kwartaal van 2024. De belangrijkste constateringen zijn: 2024 begon met een DDoS-offensief. De verdedigingssystemen van Cloudflare hebben tijdens het eerste kwartaal automatisch 4,5 miljoen DDoS-aanvallen afgeweerd, wat neerkomt op een stijging van 50% op1

Cloudflare DDoS-rapport over vierde kwartaal 2023

Cloudflare heeft een rapport uitgebracht over de wereldwijde DDoS-aanvallen in het vierde kwartaal van 2023. Opmerkelijke bevindingen zijn vooral de enorme toename van het aantal DDoS-aanvallen gericht op milieuorganisaties tijdens de COP28 en op Taiwan. Verder blijft het aantal DDoS-aanvallen gericht op retailers en logistieke dienstverleners ron1

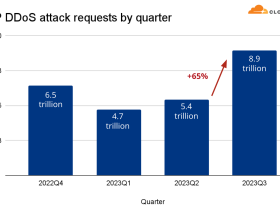

Cloudflare DDoS-rapport over derde kwartaal 2023

Cloudflare heeft een rapport uitgebracht over de wereldwijde DDoS-aanvallen in het derde kwartaal van 2023. Opmerkelijke bevindingen zijn onder andere het succesvol mitigeren van duizenden aanvallen als gevolg van de HTTP/2-kwetsbaarheid, een enorme toename van HTTP DDoS-verkeer en aanvallen gericht op de gaming- en gokindustrie.