Opgelicht?! besteedt aandacht aan cybercrime

Het programma Opgelicht?! van de AVROTROS besteedt in een drieluik aandacht aan cybercriminaliteit. Presentator Jaap Jongbloed neemt de kijker mee langs verschillende vormen van online criminaliteit, variërend van identiteitsfraude tot DDoS-aanvallen en van grootschalige marktplaatsoplichting tot malafide webshops.

Als voorbeeld noemt de AVROTROS een mailtje dat binnenkomt van PostNL en stelt dat er een pakketje voor de ontvanger klaarligt. Zodra echter op de link in de mail wordt geklikt wordt ransomware op de computer geïnstalleerd, waarna deze malware opzoek gaat naar identiteitsgegevens. Met deze gegevens kan bijvoorbeeld huis worden gestuurd, waarin een wietkwekerij kan worden opgezet.

Microsoft telefoonscammers

Een ander voorbeeld dat wordt genoemd is een Microsoft ‘medewerker’ die een slachtoffer opbelt en waarschuwt dat diens computer is besmet met een virus. De medewerker stelt te kunnen helpen, en het slachtoffer volgt de instructies die hij krijgt op. Helaas blijkt het echter niet te gaan om een Microsoft medewerker, maar een oplichter die probeert de bankrekening van het slachtoffer te plunderen.

Deze en andere voorbeelden worden in Opgelicht?! Cybercrime behandeld. De eerste aflevering van de drieluik wordt op dinsdag 6 december op 21:25 uur uitgezonden op NPO 1.

Meer over

Lees ook

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware

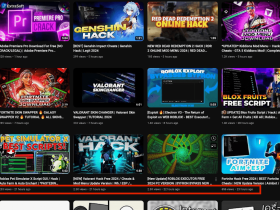

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames