Naar een nieuwe benadering van endpointbeveiliging

Het mag zo onderhand wel bekend worden verondersteld: organisaties doen er honderd dagen – drie maanden - over om er achter te komen dat er er indringer op hun netwerk is. Gemiddeld! Het kan dan niet missen dat die indringer ruim voldoende tijd heeft gehad om alles van zijn gading te bekijken of weg te sluizen. Of om een achterdeurtje in te bouwen om later makkelijk weer binnen te komen. Wat al deze aanvallen meestal gemeen hebben is dat ze via een endpoint – van pc tot smartphone en IoT-apparaat - het bedrijfsnetwerk willen binnendringen.

De eerste stap is natuurlijk om deze endpoints beter bestand te maken tegen deze aanvallen. Ondanks dat we weten dat die preventieve beveiliging nooit 100 procent zal zijn. Aanvallers vinden steeds nieuwe en geavanceerdere manieren om binnen te komen en gebruikers kunnen bijvoorbeeld door een phishing mail ongewild de deur open zetten.

Die preventieve aanpak wordt ook bemoeilijkt doordat een stortvloed aan producten en technologieën beschikbaar is. Dat roept vragen op: moeten de huidige antivirussoftware gehandhaafd blijven of is er iets beters? Moer er een firewall komen van alweer een ‘next generation’? Enzovoorts. Het wordt nog ingewikkelder doordat er niet alleen preventieve maatregelen nodig zijn, maar ook mogelijkheden om een doorbraak direct te detecteren en tegenmaatregelen te nemen.

Drastisch omlaag

De tijd tussen aanval en de ontdekking ervan moet drastisch omlaag. Er is behoefte aan een eenvoudiger en effectievere manier om aanvallers zoveel mogelijk buiten de deur te houden. En er is continue zichtbaarheid nodig van wat er precies op de endpoints gebeurt. Alleen als die zichtbaarheid er is kan de aanval worden afgeslagen. Alle informatie die tijdens dit proces wordt verzameld moet gedeeld worden met andere beveiligingscomponenten, zodat een volgende aanval nog sneller gepareerd kan worden.

Worsteling

Veel bedrijven worstelen nog steeds met de vraag hoe zij hun mobiele gebruikers, desktops, laptops en servers het best kunnen beschermen tegen de steeds venijniger wordende aanvallen. De meeste bedrijven vertrouwen tot nu toe op een 'strategie van voorkomen', gebaseerd op oudere security-oplossingen. Maar tegen moderne malware maken die weinig kans maken en zijn dus ineffectief. Dan komt het aan op detectie.

Bedrijven die zich dat realiseren hebben de neiging dit op te lossen door extra producten aan het eindpunt toe te voeren om de zichtbaarheid van dreigingen te vergroten en de malware die toch is doorgedrongen, te stoppen. Deze veelheid aan losstaande oplossingen zorgt voor operationele complexiteit. Die complexiteit wordt nog verder vergroot door de komst van het Internet of Things die gepaard gaat met een explosie aan nieuwe (netwerk)verbindingen. Hetzelfde geldt voor de voortsnellende digitalisering. Elk van deze verbindingen vormt in beginsel een opening voor een aanval.

Combineren en integreren

Het zal duidelijk zijn dat endpointbeveiliging op een nieuwe manier benaderd moet worden. Preventie, detectie en respons moeten gecombineerd worden, waardoor endpointbeveiliging drastisch wordt vereenvoudigd. Met een dergelijke oplossing moet organisaties dan ook in staat zijn om in een klap hun verouderde, ineffectieve technologie die alleen maar beschermt, te vervangen.

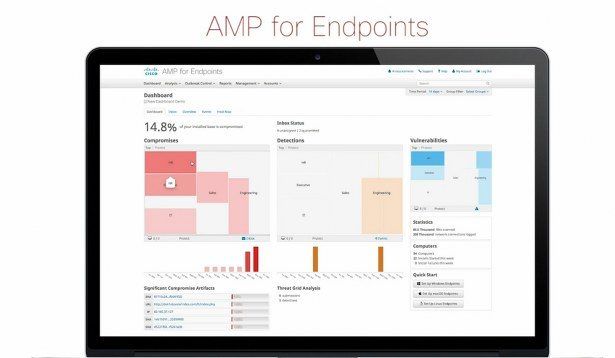

Een van de oplossingen die aan deze eisen voldoen is Cisco Advanced Malware Protection (AMP) for Endpoints. Deze oplossing maakt gebruik van de schaalgrootte en de kracht van de cloud in combinatie met een solide beveiligingsarchitectuur, die zorgdraagt voor een soepele integratie en informatie-uitwisseling tussen de securityonderdelen. Door preventie, detectie en respons in een enkele cloud-beheerde SaaS-oplossing onder te brengen, wordt de complexiteit verminderd en kunnen meer aanvallen gedetecteerd en gestopt worden.

Van drie maanden naar drie minuten

Door deze cloudgebaseerde benadering gecombineerd met een informatie-uitwisseling over dreigingen, krijgen organisaties veel sneller zicht op aanvullen, dankzij de volgende voorzieningen:

- Meer zichtbaarheid en snellere ontdekking door continu te monitoren en gebruik te maken van informatie van andere apparatuur om stealth-aanvallen te ontdekken. Alle bestandsactiviteiten worden geregistreerd, waardoor kwaadaardig gedrag snel ontdekt wordt en security-teams direct tot actie kunnen overgaan. Door gebruik te maken van de enorme verzameling aanvalsdata van Talos (Cisco’s wereldwijde organisatie voor het verzamelen van dreigingsinformatie) wordt de Time to Detection (TTD) teruggebracht tot minuten. Recente testen van NSS Labs tonen aan deze oplossing de snelste TTD neerzet: 91,8% van alle dreigingen werd ontdekt in minder dan drie minuten!

- De nieuwste preventiemethode combineert bewezen en geavanceerde beschermingstechnieken die meer dreigingen weten te stoppen, zowel van bekende als opkomende malware. AMP for Endpoints maakt gebruik van de laatste dreigingsinformatie afkomstig van Talos en is uitgerust met quarantaine-technologie om onbekende bestanden te analyseren.

- Effectievere respons gebaseerd op een dieper inzicht in het endpoint en een gedetailleerd track-record van de malware: waar die vandaan kwam, waar die geweest is en wat die heeft aangericht. Deze forensische gegevens versnellen het onderzoek naar malware.

- De complexiteit wordt drastisch teruggebracht dankzij een cloudgebaseerde interface, waarmee alle endpoints van een bedrijf kunnen worden gescand op zogeheten Indicators of Compromise. Op basis daarvan kunnen vervolgens systematisch aanvallen op pc's, Macs, Linux en mobiele apparatuur worden afgeslagen en malware kan worden verwijderd met enkele muisklikken.

Endpoints zijn het begin

Met een geïntegreerde oplossing voor endpoints wordt de security al sterk vereenvoudigd, maar het is niet voldoende. Maar de overige securityoplossingen kunnen dan nog voor hoofdbrekens zorgen. Het komt maar al te vaak voor binnen de hele organisatie na verloop van tijd 40 tot 60 verschillende beveiligingsoplossingen zijn geïmplementeerd die niet of nauwelijks informatie met elkaar kunnen uitwisselen. Het beheer van tientallen verschillende securityoplossingen die niet voldoende met elkaar communiceren, die allemaal ook nog een ander managementplatform hebben, andere onderliggende hardware en verschillende gebruikersinterfaces, is geen doen meer.

Security als architectuur

Met dit in het achterhoofd zou security benaderd moeten worden als een architectuur: een helder, samenhangend ontwerp dat een universeel platform oplevert. In plaats van alsmaar nieuwe, op zichzelf staande securityoplossingen aan te schaffen om nieuwe soorten aanvallen te onderscheppen, kan die functionaliteit op dat platform worden gerealiseerd door er software-oplossingen aan te koppelen. Het platform zorgt voor de benodigde onderlinge verbindingen tussen deze oplossingen, zodat één veel gemakkelijker te beheren geheel ontstaat, terwijl de gebruiker kan kiezen wat hij nodig heeft en wat niet. Hierdoor vermindert de fragmentatie en complexiteit.

Belangrijker nog: er verdwijnen talloze gaten die door aanvallers benut kunnen worden. Wil zo’n platform kans van slagen hebben, zal het ook een ‘open’ platform moeten zijn. Voor alle duidelijkheid: ‘open’ betekent in dit verband dat iedere securityleverancier in staat moet worden gesteld hierop aan te sluiten.

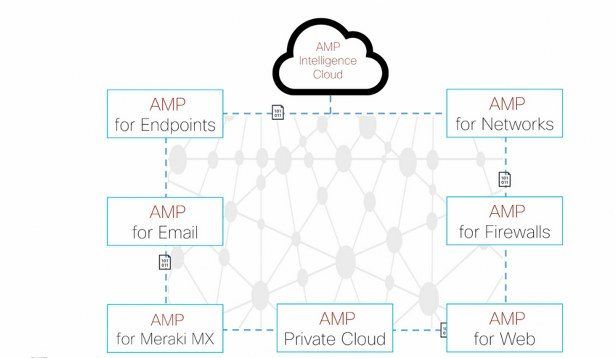

Dat geldt in elk geval voor AMP for Endpoints, dat deel kan uitmaken van een grotere en geïntegreerde security-infrastructuur. Die infrastructuur maakt het mogelijk om dreigingen te zien op verschillende plekken, dus niet alleen op de endpoints. Zodra er een dreiging wordt gezien, kan die overal worden geblokkeerd, automatisch en zonder dat er een beheerder aan te pas hoeft te komen.

Geheel groter dan som der delen

Een security-architectuur moet het niet alleen mogelijk maken om gemakkelijke onderdelen zoals endpointbeveiliging te integreren, maar bijvoorbeeld ook hardware-oplossingen voor preventie zoals firewalls over voor het regelen van de toegang tot het netwerk. Juist als deze verschillende oplossingen nauw met elkaar samenwerken wordt de totale beveiliging veel sterker: het geheel is dan meer dan de som der delen.

Voor de endpointbeveiliging geldt dat alles in het werk wordt gesteld om de tijd tussen de aanval en de ontdekking zo kort mogelijk wordt. Een tijd van drie maanden betekent een enorme kans op grote schade (financiële schade én reputatieschade) doordat aanvallers lang ongestoord hun gang kunnen gaan. Cisco’s oplossing weet de meeste malware buiten de deur te houden, maar wat het desondanks toch doorheen komt, wordt zeer snel opgemerkt: 13 uur of minder en in veel gevallen, zoals aangegeven, binnen enkele minuten. En die tijd is voor een aanvaller veel te kort om met succes op zoek te gaan naar interessante informatie en schade aan te richten.

Michel Schaalje, Technisch directeur Cisco Nederland