Decryptietool voor oudere versies van Petya ransomware beschikbaar

Malwarebytes stelt een gratis decryptietool binnen voor oudere versies van de Petya-ransomware. De tool is helaas niet bruikbaar voor de meest recente aanval met Petya op 27 juni 2017.

Petya is ransomware die in maart 2016 voor het eerst opdook. De malafide software versleutelde de Master File Table van de harde schijf van besmette systemen, waardoor systemen niet langer kunnen worden opgestart. Na de uitbraak van deze initiële ransomware zijn meerdere varianten van Petya gelanceerd, waaronder Red Petya, Green Petya, Mische en Goldeneye.

Live CD of uitvoerbaar bestand

Deze varianten kunnen met de decryptietool van Malwarebytes gratis worden ontsleuteld. De tool is beschikbaar als Live CD, maar ook als uitvoerbaar bestand voor het Windows-platform. In beide gevallen achterhaalt de tool de individuele sleutel van slachtoffers. Met behulp van deze sleutel kunnen gebruikers via de originele decryptietools van de ransomwarevarianten hun data ontsleutelen.

Malwarebytes adviseert gebruikers altijd een back-up te maken van de schijf die zij proberen te ontsleutelen. Indien het decryptieproces namelijk vastloopt kan dit leiden tot beschadiging van data. Ook benadrukt het het bedrijf niet verantwoordelijk te zijn voor eventuele verloren of beschadigde data. De stappen die gebruikers moeten doorlopen om hun gegijzelde data weer toegankelijk te maken worden door Malwarebytes beschreven in een blogpost.

Meer over

Lees ook

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware

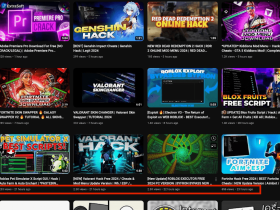

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames