Botnet test gestolen inloggegevens bij banken

Veel gebruikers kiezen ervoor wachtwoorden bij meerdere online diensten te gebruiken. Hoe gevaarlijk dit is laat een nieuwe trend zien. Cybercriminelen gebruiken steeds vaker botnets om geautomatiseerd gestolen inloggegevens uit te proberen bij de online omgevingen van banken.

Met regelmaat verschijnen op internet gestolen inloggegevens, die in veel gevallen op ondergrondse marktplaatsen te koop worden aangeboden. Cybercriminelen verzamelen deze inloggegevens, en importeren deze in een botnet. Dit netwerk van geïnfecteerde machines zet vervolgens een testsessie op, waarbij met alle inloggegevens wordt geprobeerd in te loggen bij getroffen bedrijven. Na deze test blijft een lijst over met correcte inloggegevens, waarmee dus kan worden ingelogd. Met deze gegevens probeert het botnet vervolgens in te loggen op de online omgeving van verschillende banken.

Gedrag van gebruikers imiteren

Geautomatiseerde inlogpogingen kunnen allerlei alarmbellen laten afgaan. Om hun aanval te maskeren is botnet zo geconfigureerd dat deze onder de radar opereert, onder andere door bewust langzaam te werk te gaan. Ook probeert het netwerk actief gedragspatronen van gebruikers te imiteren en de locatie van gebruikers na te bootsen om beveiligingsfeatures te omzeilen.

Daarnaast merkt ThreatMetrix op dat cybercriminelen ook steeds vaker geautomatiseerd gestolen creditcards testen. Dit doen zij door kleine betalingen van zo’n 5 dollar te doen aan goede doelen. Indien deze betalingen worden geaccepteerd weten de aanvallers zeker dat het gestolen creditcardnummer ook daadwerkelijk bruikbaar is.

Unieke wachtwoorden

De nieuwe trend laat zien hoe belangrijk het is voor ieder account een uniek wachtwoord te gebruiken. Indien een uniek wachtwoord uitlekt is deze immers alleen bruikbaar bij de getroffen dienst of website, zonder dat dit impact heeft op andere accounts van gebruikers. Dit voorkomt dan ook dat aanvallers door toegang te verkrijgen tot één account, ook toegang hebben tot allerlei andere accounts.

Meer over

Lees ook

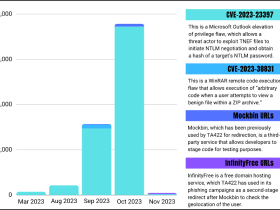

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1

Onderzoek Proofpoint: TA571 levert IcedID Forked Loader

Onderzoekers van Proofpoint ontdekten dat TA571 de Forked-variant van IcedID levert in twee campagnes. Dit vond plaats op 11 en 18 oktober 2023. Beide campagnes bevatten meer dan 6.000 berichten die allemaal een impact hadden op meer dan 1.200 klanten in verschillende sectoren verspreid over heel de wereld.

Zowel cybercriminelen als –verdedigers gebruiken AI

Nieuwe ISACA-gids ondersteunt bedrijven bij het managen van generatieve AI-risico’s