Cybercriminelen proberen banking trojan te verspreiden via SMS-berichten

Duitse en Tsjechische gebruikers van Android zijn het doelwit van een aanvalscampagne waarbij zij malware krijgen aangeboden via een SMS-bericht. Het bericht lijkt afkomstig te zijn van pakketdienst DHL en te verwijzen naar een app, maar probeert ontvangers in werkelijkheid te overtuigen malware te installeren op hun mobiele apparaat.

Dit meldt beveiligingsonderzoeker Bart Blaze. Blaze is werkzaam bij PwC als Threat Intelligence analist en richt zich in zijn vrije tijd op het onderzoeken van malware. Hij trekt aan de bel over een nieuwe aanval met behulp van een bericht dat afkomstig lijkt te zijn van DHL, Czech Post of de Tsjechische webwinkel Alza. Dit bericht stelt dat een bezorger een pakketje heeft geprobeerd te zorgen, maar dit niet is gelukt. De ontvanger wordt verwezen naar een mobiele app van DHL, Czech Post of Alza om een nieuwe afspraak te maken met de bezorgdienst.

Don't often see this delivery method #phising #mobile #malware #apk pic.twitter.com/HgqtCUAox6

— Cristian Iankovszky (@cizky) 31 januari 2017

Marcher banking trojan

Wie deze app installeert plaatst hiermee in werkelijkheid echter malware op zijn Android apparaat. Het gaat hierbij om de Marcher banking trojan. Deze malware richt zich onder andere op de banken en financiële instellingen ČSOB, Star Finanz, Deutsche Kreditbank (DKB), Commerzbank en Raiffeisenbank. Nieuw is de malware overigens niet: de malware is sinds 2013 actief. Beveiligingsbedrijf Securify waarschuwde onlangs al voor een toename van het aantal infecties met de Marcher banking trojan.

Wie achter de aanval zit is niet duidelijk. De Marcher malware wordt op onder andere op het dark web te koop aangeboden, wat betekent dat iedere cybercrimineel met behulp van de banking trojan een aanval kan opzetten. Blaze meldt op dat de malware hardnekkig is; de malware installeert zichzelf als ‘Device Administrator’. Door zichzelf deze functie toe te wijzen weet de malware te voorkomen dat gebruikers de app kunnen verwijderen of bijbehorende processen kunnen stoppen.

Malware verwijderen

Blaze adviseert daarom alle data van het apparaat te backuppen en het apparaat volledig te wissen om de malware te verwijderen. Daarnaast adviseert de onderzoeker getroffen gebruikers hun wachtwoorden voor internetbankieren te wijzigen en daarnaast hun bank te informeren over de malware-infectie.

Meer over

Lees ook

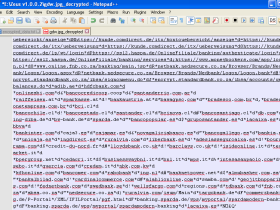

Klanten van Rabobank en ING zijn doelwit van nieuwe bankingtrojan

Klanten van de Rabobank en ING zijn doelwit van een nieuwe versie van de bankingtrojan Zeus. De trojan wordt verspreidt in JPG-afbeeldingen die overal op internet zijn geüpload. Hiervoor waarschuwt Jerome Segura van Malwarebytes, die samen met de Franse onderzoeker Xylitol de nieuwe malware heeft onderzocht. De onderzoekers hebben ontdekt dat alle1

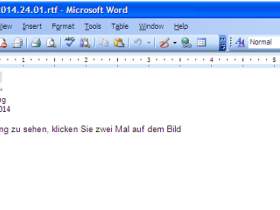

Hackers verstoppen malware in RTF-documenten

Hackers verstoppen steeds vaker hun malware in RTF-documenten. Hiervoor waarschuwt in ieder geval beveiligingsbedrijf Trend Micro. De RTF-documenten worden voorzien van een embedded Control Panel (CPL)-bestand, die de malware naar de computer van het slachtoffer download. CPL-bestanden zijn bedoeld om informatie over de configuratie van het systee1

Supermalware The Mask bespioneert overheden, diplomaten en olie- & gassector

De supermalware The Mask bespioneert al zeker zes jaar lang ongemerkt allerlei doelwitten. De malware richt zich op zowel overheden en diplomaten als de gas- en oliesector. Dit stelt Kaspersky, dat meer details over de zeer geavanceerde malware bekend heeft gemaakt. De malware heeft van zijn makers de naam 'Careto' gekregen, wat het Spaanse woord1