Duitse technologie- en staalgigant ThyssenKrupp getroffen door cyberspionage

De Duitse technologie- en staalfabrikant ThyssenKrupp is eerder dit jaar slachtoffer geworden van cyberspionage. Hierbij zijn bedrijfsgeheimen van de organisatie in handen gevallen van de aanvallers.

Dit maakt ThyssenKrupp bekend tegenover het Duitse Wirtschaftwoche. Het bedrijf spreekt van een professionele aanval die was gericht op verschillende afdelingen van de organisatie. Het gaat hierbij om bedrijfsonderdelen die zich richten op de productie van onderzeeërs, grote fabrieken en energiecentrales.

Backdoors

Bij de aanval zijn verschillende backdoors op aanvallen systemen geïnstalleerd. Vermoedelijk wilden de aanvallers dan ook langere tijd toegang houden tot het systeem en hoopten zij dat hun aanval onopgemerkt zou blijven. De cyberaanval vond in februari 2016 plaats en werd in april door het beveiligingsteam van ThyssenKrupp ontdekt. De aanval is uitgevoerd vanaf locaties in zowel Argentinië, Europa, India en de Verenigde Staten. Het beveiligingsteam van ThyssenKrupp vermoedt dat de aanvallers uit Zuidoost-Azië afkomstig zijn.

Bij de aanval zijn bedrijfsgeheimen buitgemaakt door de aanvallers. Het gaat hierbij onder andere om projectgegevens, waaronder technische kennis en onderzoeksresultaten. Meerdere afdelingen zijn slachtoffer van de datadiefstal.

Meer over

Lees ook

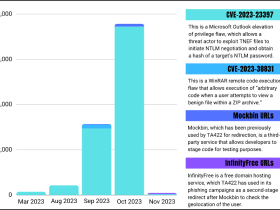

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1

Onderzoek Proofpoint: TA571 levert IcedID Forked Loader

Onderzoekers van Proofpoint ontdekten dat TA571 de Forked-variant van IcedID levert in twee campagnes. Dit vond plaats op 11 en 18 oktober 2023. Beide campagnes bevatten meer dan 6.000 berichten die allemaal een impact hadden op meer dan 1.200 klanten in verschillende sectoren verspreid over heel de wereld.

Zowel cybercriminelen als –verdedigers gebruiken AI

Nieuwe ISACA-gids ondersteunt bedrijven bij het managen van generatieve AI-risico’s