Qualys voegt External Attack Surface Management (EASM) toe aan het Qualys Cloud Platform

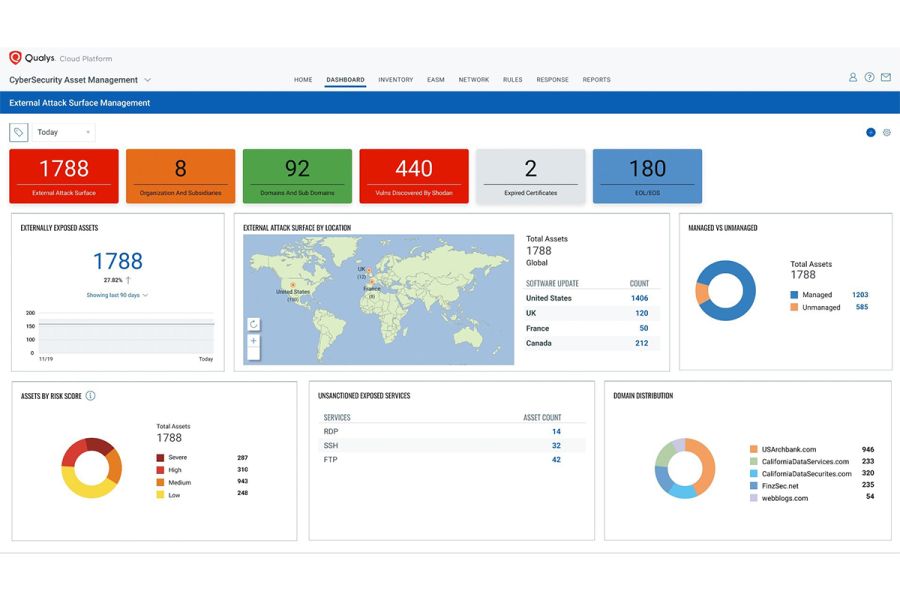

Qualys, Inc. een pionier en marktleider op het gebied van cloudgebaseerde compliance-, beveiligings- en IT-oplossingen, kondigt vandaag aan dat het External Attack Surface Management (EASM)-mogelijkheden toevoegt aan het Qualys Cloud Platform. De nieuwe functionaliteit, die is geïntegreerd in CyberSecurity Asset Management 2.0, voegt een weergave toe die assets vanuit het gezichtspunt van een externe aanvaller laat zien. Op deze manier kunnen voorheen onbekende IT-middelen met internetverbindingen worden geïdentificeerd en een volledig en nauwkeurig beeld van de kwetsbaarheid voor aanvallen van het bedrijf worden samengesteld.

Als gevolg van de digitale transformatie, het toenemende gebruik van de cloud, de opmars van het Internet of Things (IoT), het stijgende aantal thuiswerkers en het tekort aan technisch talent is de kwetsbaarheid voor aanvallen van organisaties exponentieel gegroeid. Hierdoor is het voor beveiligingsteams veel moeilijker om extern zichtbare en intern beheerde assets met elkaar te correleren en incidenten te beheren die veroorzaakt worden door onbekende, onbeheerde of slecht beheerde IT-assets. Organisaties die snel hun risicogebieden willen identificeren, hebben een nieuwe aanpak nodig waarmee ze kwetsbare assets vanuit het gezichtspunt van een externe aanvaller kunnen weergeven en benaderen.

“Organisaties moeten hun cyberverdediging proactief beheren en kwetsbaarheden opsporen en verhelpen om het cyberrisico terug te dringen", aldus Michelle Abraham, Research Director, Security and Trust bij IDC. "Qualys hanteert een unieke benadering van EASM waarbij data van interne en externe bedrijfsmiddelen uit het CyberSecurity Asset Management-systeem met de Vulnerability Management, Detection and Response (VMDR)-oplossing wordt geïntegreerd in één weergave. Op deze manier kunnen organisaties in één en dezelfde workflow onbekende assets identificeren en onmiddellijk het cyberrisico bepalen en terugdringen."

"Qualys CyberSecurity Asset Management biedt waardevolle inzichten in de kwetsbaarheid voor aanvallen vanuit het gezichtspunt van een externe aanvaller", aldus Mike Orosz, Chief Information en Product Security Officer bij Vertiv. “Met deze weergave kunnen we ons kwetsbaarhedenbeheer proactief verbeteren omdat we nu risico's kunnen opsporen die worden veroorzaakt door assets met internetverbindingen waarvan we het bestaan niet kenden. En met de geautomatiseerde workflows kunnen we technische beveiligingsacties prioriteren om cyberrisico's terug te dringen en de beveiliging van ons bedrijf snel te verbeteren."

Qualys Cyber Security Asset Management 2.0 met EASM biedt bedrijven de mogelijkheid om hun hele kwetsbaarheid voor aanvallen (inclusief interne assets en assets met internetverbindingen) continu te monitoren en zo klein mogelijk te houden, en ook voorheen onbekende kwetsbaarheden aan het licht te brengen. Bedrijven kunnen de oplossing bovendien gebruiken om CMDB's te synchroniseren en gaten in de beveiliging te detecteren, zoals ongeautoriseerde software, niet meer ondersteunde software, open poorten, op afstand te misbruiken kwetsbaarheden, problemen met digitale certificaten en verboden apps en domeinen. De gevonden risico's kunnen vervolgens worden ingeperkt door de juiste acties te ondernemen.

Qualys CyberSecurity Asset Management met EASM biedt beveiligings- en IT-teams de volgende mogelijkheden:

- Alle gaten opsporen die kwetsbaarheid voor aanvallen vormen: de oplossing kan vanaf één cloudplatform continu zoeken naar interne assets en assets met internetverbindingen en deze vervolgens nauwkeurig classificeren. Teams kunnen ook cloudgebaseerde assets en onbekende sites en services identificeren die tijdens een bedrijfstransformatie, overname of fusie uit het oog zijn verloren.

- Een betrouwbare, nauwkeurige weergave creëren om beveiligings- en IT-activiteiten te correleren: de oplossing kan twijfelachtige, verouderde data in uw CMDB verbeteren met CyberSecurity Asset Management. Teams kunnen onbeheerde assets registreren en één bron van waarheid creëren voor assets met een internetverbinding, eventueel aangevuld met locatie en context. De continue monitoring van de kwetsbaarheid voor aanvallen en de benodigde responsmaatregelen kunnen vlot en gestroomlijnd worden uitgevoerd dankzij de automatische synchronisatie met CMDB's en het kwetsbaarhedenbeheer.

- Kwetsbaarheden snel verhelpen: CyberSecurity Asset Management 2.0 en Qualys VMDR 2.0 verbeteren het cyberbeveiligingsprogramma met behulp van geautomatiseerde en one-click orkestratie van kwetsbaarheden- en herstelworkflows. Zo kunnen onbeheerde assets met een internetverbinding eenvoudig worden geconverteerd naar volledig beheerde en gepatchte assets.

"Het aantal apparaten en assets met een internetverbinding blijft groeien, waardoor ook de kwetsbaarheid voor aanvallen steeds groter wordt. De kans dat overheden of cybercriminelen schade aanrichten en zakelijke activiteiten verstoren neemt exponentieel toe", aldus Chantal ’t Gilde, managing director Benelux & Nordics van Qualys. “CyberSecurity Asset Management 2.0 biedt een holistische weergave van de kwetsbaarheid voor aanvallen, zowel vanuit intern perspectief als vanuit het gezichtspunt van een externe aanvaller. Organisaties kunnen zich hiermee beter beschermen tegen het stijgende aantal bedreigingen. We hebben de bescherming naar een hoger niveau getild door de oplossing te integreren met Qualys VMDR. Zo kunnen organisaties bepaalde kwetsbaarheden en assets prioriteren op basis van de gevonden risico's en proactief hersteltaken uitvoeren om de blootstelling zo snel mogelijk te beperken."

Beschikbaarheid

Qualys Cyber Security Asset Management 2.0 met EASM is vanaf medio september beschikbaar. U kunt een gratis proefversie aanvragen op qualys.com/csam-trial.

Aanvullende bronnen

- Meer informatie over CyberSecurity Asset Management 2.0

- Bekijk de videoover CyberSecurity Asset Management 2.0 with EASM

- Lees het blog over CyberSecurity Asset Management: product blog

- Meer informatie over de Qualys Cloud Agent

- Meer informatie over het Qualys Cloud Platform

- Volg Qualys op LinkedIn en Twitter

Meer over

Lees ook

Marc Punte van Ster over MOVEit Automation: ‘Data moet immutable zijn’

De Stichting Etherreclame, beter bekend als Ster Reclame, zorgt voor de verkoop van reclameruimte op radio, tv en online van de Nederlandse publieke omroep. Data speelt bij alle processen een cruciale rol en moet dus altijd beschikbaar zijn, en niet te onderscheppen of manipuleren zijn. Systeem- en netwerkarchitect Marc Punte van de Ster, legt uit1

Genetec kondigt nieuwe versie van Security Center aan

Genetec Inc., technologieleverancier van oplossingen voor unified security, openbare veiligheid, operations en business intelligence, heeft een nieuwe versie aangekondigd van haar unified security platform Security Center.

NetWitness ondersteunt AWS AppFabric om SaaS-applicaties te beveiligen

NetWitness, leverancier van detectie-, onderzoeks- en responstechnologie voor bedreigingen en incidentresponsdiensten, is geïntegreerd met AWS AppFabric. Die nieuwe service van Amazon Web Services (AWS) zorgty er voor dat software as a service (SaaS)-applicaties snel kunnen worden gekoppeld voor een betere productiviteit en beveiliging.