Softwareontwikkelaar getroffen door grootste DDoS-aanval ooit

Akamai Technologies meldt dat één van zijn klanten - een softwareontwikkelingsbedrijf - op 28 februari het doelwit is geworden van een DDoS-aanval met een capaciteit van 1,3 Tbps. Bij de aanval is misbruik gemaakt van memcached servers, iets waarvoor het Nationaal Cyber Security Centrum (NCSC) onlangs waarschuwde.

In een blogpost meldt Akamai dat het gaat om de grootste aanval die ooit door het bedrijf is geregistreerd. De aanval had een capaciteit die tweemaal groter was van de aanvallen in september 2016 met behulp van het Mirai-botnet en is mogelijk de grootste DDoS-aanval die ooit openbaar is gemaakt. Gezien de amplicatiemogelijkheden die memcached servers bieden verwacht Akamai echter niet dat de aanval lang de grootste zal blijven.

In een blogpost meldt Akamai dat het gaat om de grootste aanval die ooit door het bedrijf is geregistreerd. De aanval had een capaciteit die tweemaal groter was van de aanvallen in september 2016 met behulp van het Mirai-botnet en is mogelijk de grootste DDoS-aanval die ooit openbaar is gemaakt. Gezien de amplicatiemogelijkheden die memcached servers bieden verwacht Akamai echter niet dat de aanval lang de grootste zal blijven.

Memcached

Memcached is een nieuwe reflectie- en amplicatievector die op 27 februari door Akamai werd bekendgemaakt. Memcached is een service bedoeld om data te cachen en de laadtijd van geheugenintensieve diensten te verkorten. Memcached servers vereisen geen authentificatie, waardoor servers die via internet toegankelijk eenvoudig kunnen worden misbruikt door kwaadwillenden. Memcached biedt een amplicatiefactor van meer dan 50.000, wat betekent dat een verzoek van 203 byte zich vertaald in een reactie van een memcached server van 100 megabyte. Dit stelt aanvallers in staat met relatief weinig bandbreedte een grote hoeveelheid dataverkeer naar een doelwit te sturen.

Het NCSC waarschuwde onlangs voor misbruik van memcached servers. Het centrum adviseert netwerkbeheerders te controleren of er memcached- of andere systemen in het netwerk aanwezig zijn die via internet kunnen worden benaderd en misbruikt kunnen worden voor amplificatie-aanvallen.

Meer over

Lees ook

Cloudflare DDoS-rapport over vierde kwartaal 2023

Cloudflare heeft een rapport uitgebracht over de wereldwijde DDoS-aanvallen in het vierde kwartaal van 2023. Opmerkelijke bevindingen zijn vooral de enorme toename van het aantal DDoS-aanvallen gericht op milieuorganisaties tijdens de COP28 en op Taiwan. Verder blijft het aantal DDoS-aanvallen gericht op retailers en logistieke dienstverleners ron1

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

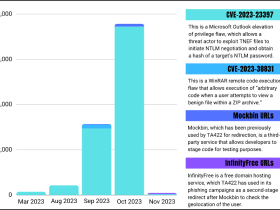

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1