Verfijndere cyberaanvallen nog geen wake-up call

- Bijna drie op de vier Nederlandse bedrijven waren in 2023 doelwit van cyberaanvallen

- Veel bedrijven onderkennen risico’s pas als een aanval daadwerkelijk tot schade leidt

- Manipulatie steeds verfijnder door nieuwe ontwikkelingen op gebied van AI

Risicoperceptie cyberaanvallen Nederlandse bedrijven blijft achter

In 2023 kreeg bijna driekwart van de Nederlandse bedrijven te maken met een cyberaanval. Maar liefst 86 procent van het grootbedrijf - met een jaaromzet van minimaal 25 miljoen euro - was doelwit van cyberaanvallen. Bij middelgrote en kleine bedrijven gold dit voor 71 procent en onder zelfstandigen was dit 55 procent. Dit blijkt uit een onderzoek dat ABN AMRO samen met MWM2 onder 895 organisaties heeft verricht. Ondanks het hoge dreigingsniveau blijft de risicoperceptie in het Nederlandse bedrijfsleven achter. Ondernemers lijken de risico’s pas te onderkennen als een aanval tot schade leidt, zoals in de vorm van kosten voor herstel van systemen, gederfde inkomsten door stilstand van het bedrijf of reputatieschade door gelekte klantgegevens. Inmiddels hebben aanvallen al bij 59 procent van het grootbedrijf en 43 procent van het mkb tot dergelijke schade geleid. Het aantal mkb- en zzp-bedrijven dat cybercriminaliteit als ‘veel’ of ‘heel erg veel’ risico beschouwt, is ondertussen afgenomen. Nu Europese wetgeving wordt aangescherpt, groeit echter de urgentie voor bedrijven om hun cyberveiligheid samen met klanten en leveranciers op orde te krijgen.

AI maakt cybercriminelen nog sterker

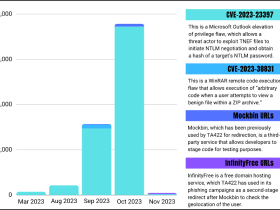

Uit het onderzoek blijk dat aanvallen van cybercriminelen steeds geraffineerder en verfijnder worden. Ruim de helft van de bedrijven beschouwt nieuwe ontwikkelingen op het gebied van AI dan ook als een grote bedreiging; een jaar geleden was dit nog geen kwart. Zo maakt generatieve AI het bijvoorbeeld eenvoudig in korte tijd overtuigende phishing-mails te creëren. Ook interactieve gesprekken kunnen aan AI-modellen worden uitbesteed. In een automatische chat kunnen inloggegevens worden ontfutseld of betalingen in gang gezet. Ook zetten oplichters technologie in om slachtoffers te doen geloven dat ze met iemand anders van doen hebben, zoals met ‘CEO-fraude’ of ‘whaling’. Bij deze vorm van phishing doen oplichters zich voor als CEO of lid van het hoger management. Zij benaderen medewerkers via e-mail, Whatsapp of gebruiken deepfake-technieken via telefoon- en videogesprekken met het dringende verzoek om geld over te maken of gevoelige informatie te geven. Deze vorm van oplichting treft vooral grotere bedrijven. In 2023 was bijna één op de drie van deze bedrijven doelwit van zo’n aanval.

Beperkt bewustzijn nieuwe Europese wetgeving maakt Nederlandse bedrijven kwetsbaar

Om de weerbaarheid tegen cyberaanvallen te verbeteren, wordt in oktober nieuwe Europese wetgeving van kracht. NIS2 - de opvolger van de Network & Information Systems-richtlijn (NIS) - omvat een set van regels die vooral zijn gericht op bedrijven waar verstoringen veel maatschappelijke impact kunnen hebben. “De nieuwe wet schrijft onder meer voor dat bedrijven cyberrisico’s in hun toeleveringsketen in kaart moeten brengen. De mate waarin dat gebeurt, verschilt echter sterk per bedrijf. Nederland loopt met de implementatie van NIS2 daarnaast achter ten opzichte van andere landen, zoals Duitsland en België. Actie vanuit bedrijven verdraagt echter geen uitstel, óók omdat klanten in andere delen van Europa NIS2-compliance van hun Nederlandse leveranciers zullen eisen”, benadrukt Julia Krauwer, sector banker Technologie, Media & Telecom van ABN AMRO. “Als bedrijven hieraan niet voldoen, lopen ze het risico klanten kwijt te raken. Bedrijven die onvoldoende ‘cyberweerbaar’ zijn, zijn namelijk een risico voor de hele keten waarin zij actief zijn. Het is daarom cruciaal dat bedrijven vaart zetten achter hun voorbereidingen. Een goede mix van maatregelen is hierbij van groot belang. Naast basisveiligheidsmaatregelen verdienen menselijke kwetsbaarheden extra aandacht. Bijvoorbeeld door de alertheid van medewerkers op phishing en andere vormen van social engineering te vergroten via trainingen en simulaties en door de toegang van medewerkers tot data en systemen kritisch te bekijken. Daarnaast moeten directies steviger aan het stuur zitten om te kunnen voldoen aan NIS2, zeker nu individuele bestuurders ook persoonlijk aansprakelijk gesteld kunnen worden als hun organisatie nalatig is op het gebied van cybersecurity.”

Meer over

Lees ook

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1

Onderzoek Proofpoint: TA571 levert IcedID Forked Loader

Onderzoekers van Proofpoint ontdekten dat TA571 de Forked-variant van IcedID levert in twee campagnes. Dit vond plaats op 11 en 18 oktober 2023. Beide campagnes bevatten meer dan 6.000 berichten die allemaal een impact hadden op meer dan 1.200 klanten in verschillende sectoren verspreid over heel de wereld.

Zowel cybercriminelen als –verdedigers gebruiken AI

Nieuwe ISACA-gids ondersteunt bedrijven bij het managen van generatieve AI-risico’s