Belang en noodzaak van reporting

Audit en reporting, je kan er deze dagen niet meer omheen. Zeker met de nieuwe General Data Protection Regulation (GDPR) die per 25 mei 2018 gehandhaafd gaat worden, wordt dit steeds belangrijker. Wat maakt dat dit van groot belang is? U kunt natuurlijk uw data zo goed mogelijk beveiligen maar helemaal waterdicht is het nooit. Daarom wilt u er op tijd bij zijn als er gekke acties gebeuren. Uw beheerder uit Amsterdam logt ineens midden in de nacht vanuit Bangladesh in, dat is opmerkelijk te noemen. Wellicht opmerkelijk genoeg om actie te ondernemen. Ook opmerkelijk is het als de telefoniste ineens bestanden gaat proberen te openen van Finance. Wie had waar en wanneer toegang toe, daar wilt u inzicht in kunnen hebben. U wilt gedrag kunnen analyseren.

Het belang van reporting

Een goede reporting is essentieel voor het naleven van de GDPR. Binnen 72 uur na een datalek moet u hiervan melding maken. Dit is niet nieuw, dat geldt ook al voor de huidige meldplicht datalekken die we hebben. Maar met de Europese GDPR wordt naleven strikter en boetes hoger.

Over de GDPR zelf is al genoeg geschreven, en als het goed is bent u hard bezig om uw bedrijf hiervoor klaar te stomen, daar gaan we het dus ook niet over hebben. Wel hoe je als bedrijf hier goed mee kan omgaan. Hoe weet u wie, waar en wanneer toegang toe had? En hoe zorgt u dat het ook de juiste personen zijn die toegang tot uw data hebben? Identity & Acces Management (IAM) is hierbij een belangrijk onderdeel. Beter gezegd een belangrijke basis. Met een ingerichte IAM oplossing krijgt u controle over alle gebruikers en hun toegangen. Door dit uit te breiden met functionaliteiten als Single Sign On, Multifactor Authenticatie en Privileged Access Management maakt u de beveiliging van uw data sterker en zo de kans op een datalek kleiner. Door aan deze oplossing een goede reporting toe te voegen zorgt u dat u ook snel een eventueel datalek kan detecteren. Want detectie is onmisbaar.

Aan de slag met reporting

Er zijn verschillende manieren om hier mee aan de slag te gaan. Zoals gezegd zorg eerst voor een goede basis met een goed ingericht Identity & Access Management proces. Bouw uw omgeving zo veilig mogelijk. Dan het inrichten van de reporting mogelijkheden zelf. Begin daarbij met het vaststellen van de functionele eisen. Het is een inkoppertje maar helaas wordt hier nog te vaak de mist mee in gegaan.

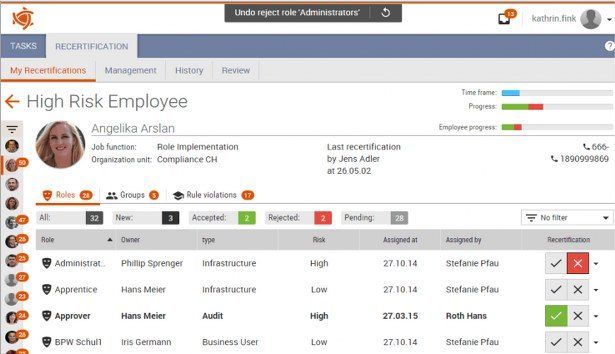

Bij een groot aantal IAM oplossingen zit al een reporting tool inbegrepen. Neem bijvoorbeeld Microsoft en NetIQ, zij stellen basis reporting beschikbaar. Dit is niet altijd toereikend, een ondersteunende technologie kan dan helpen. Zo hebben wij goede ervaringen met Betasystems. Zij bieden een analytics technologie genaamd Garancy IAM suite. Deze kan onafhankelijk van elke IAM oplossing geïmplementeerd worden en direct gekoppeld worden aan een Active Directory. Het gaat hierbij dan om Identity Access Governance (IAG). Het controleren en hercertificeren van gebruikers toegangsrechten en rollen. Veel organisaties zijn verplicht elk jaar een hercertificeringproces te doorgaan met betrekking tot de uitgedeelde rollen en rechten. Een IAG oplossing houdt real-time bij wie, wanneer welke rollen en rechten heeft. Ook kan er een riskclassificatie gegeven worden aan bepaalde rollen. Denk hierbij aan rollen met betrekking tot beheerstaken of omgang met gevoelige informatie. De oplossingen geven heel eenvoudig per gebruiker of rol het risico van de toewijzing weer op basis van een van te voren ingestelde risico indeling van die rol of groep.

Dit portal ondersteunt onder andere: risk-level driven hercertificering en intrekking van toegangsrechten, hercertificatie campagnes op basis van organisatie eenheden, functies of risicobeoordelingen, automatische deprovisioning na afloop van de hercertificering en auditbare loggings.

Een andere technologie met goede reporting mogelijkheden gericht op de toekomst is Centrify. Met haar Server Suite biedt ze goede audit en reporting mogelijkheden. Deze oplossing biedt met session auditing de mogelijkheid om alle login sessies terug te kijken (gebaseerd op uw audit policy). Van elke login sessie wordt een gedetailleerde log bijgehouden. Zo weet u precies wie wat gedaan heeft op welke server en wat de resultaten daarvan zijn. De data wordt geleverd in een veilige, gemakkelijk zoekbare geïndexeerde SQL Server database. Deze database is doorzoekbaar op een breed scala van criteria waaronder datum, tijd, server, failed event et cetera. Centrify registreert alle activiteiten van een privileged user inclusief scherm acties, events en metadata en levert een volledig beeld van de intenties en effecten. Inzichten waar IT Security Manager en Auditors veel aan kunnen hebben. Met als mooie toevoeging: op activiteiten in vooraf gedefinieerde mappen of specifieke commando’s kunnen real-time alerts gegenereerd worden waarvan u bijvoorbeeld een sms ontvangt.

Zomaar twee technologieën met veel mogelijkheden. Maar ook open source technologieën behoren tot de mogelijkheid. Benieuwd naar de mogelijkheden voor u? We helpen u er graag bij!

Georg Grabner is Managing Partner van IonIT. IonIT is gespecialiseerd in Identity & Access Management, Cloud Enablement en Enterprise Mobility. Als technologie onafhankelijke dienstverlener automatiseert IonIT IT-processen zodat gebruikers op tijd de juiste en veilige toegang krijgen tot de toepassingen en diensten die zij nodig hebben en bedrijven het inzicht en controle hierover krijgen.