Nieuwe malware misbruikt dezelfde kwetsbaarheden als WannaCry ransomware

Naast de WannaCry ransomware blijkt eveneens de Adylkuzz malware de EternalBlue exploit voor het SMB-protocol van Windows uit te buiten.Deze exploit is ontwikkeld door de NSA en in april gepubliceerd door de Shadow Brokers. In tegenstelling tot WannaCry neemt Adylkuzz echter geen data in gijzeling, maar zet het stilletjes de rekenkracht van geïnfecteerde systemen in om de cryptocurrency Monero te minen.

Adylkuzz is ontdekt door beveiligingsbedrijf Proofpoint. Het bedrijf meldt dat enkele honderdduizenden systemen zijn besmet met de kwaadaardige software. Adylkuzz zou sinds 2 mei of zelfs 24 april actief worden verspreid door cybercriminelen, en is dus al langer actief dan WannaCry. Doordat Adylkuzz echter subtieler opereert dan WannaCry is deze malafide software pas relatief laat ontdekt.

MS 17-010

Aangezien Adylkuzz misbruikt maakt van dezelfde kwetsbaarheid als de Wannacry ransomware, kunnen gebruikers zich wapenen tegen de aanval door Windows systemen up-to-date te houden. Specifiek wordt het beveiligingsprobleem verholpen in patch MS 17-010, die in maart door Microsoft is vrijgegeven.

Proofpoint meldt dat Adylkuzz na infectie automatisch het SMB-communicatie van en naar geïnfecteerde systemen blokkeert. Hiermee voorkomt de malware dat andere kwaadaardige software de SMB-kwetsbaarheid kan uitbuiten. Vervolgens detecteert de malware het publieke IP-adres van het systeem en download mining software, instructies en tools om het systeem op te schonen. Adylkuzz wordt aangestuurd vanaf meerdere Command & Control servers.

Meer over

Lees ook

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware

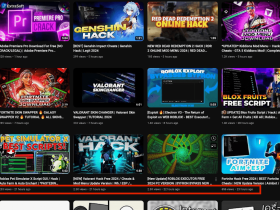

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames