ICS-cijfers: IT-beveiligingsincidenten jaarlijks grote kostenpost voor industriële ondernemingen

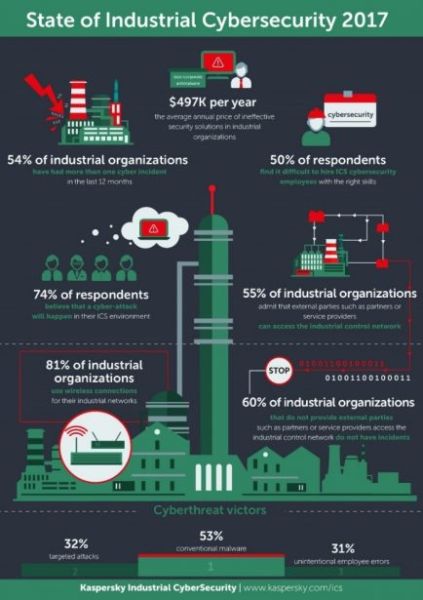

Hoewel de meerderheid van de industriële organisaties meent goed te zijn voorbereid op cyberbeveiligingsincidenten, is dit vertrouwen mogelijk niet gegrond. Een op de twee ICS (Industrial Control System)-bedrijven heeft vorig jaar namelijk tussen een en vijf incidenten meegemaakt, aldus een onderzoek uitgevoerd door Kaspersky Lab. Gezien het feit dat mitigatie van een gemiddeld incident de industriële organisaties tot 255.000 dollar kost, verhoogt deze uitkomst de prijs van ineffectieve industriële beveiliging naar 497K dollar per jaar.

De opkomende Industrie 4.0 trend maakt cyberbeveiliging wereldwijd een topprioriteit voor industriële organisaties en voegt nieuwe uitdagingen toe voor het omgaan met ICS. Hiertoe behoren de convergentie van IT en operationele technologie (OT), en de beschikbaarheid van industriële controle-netwerken voor externe providers. Om meer inzicht te krijgen in de problemen en kansen waar ICS-organisaties tegenwoordig mee worden geconfronteerd, hebben Kaspersky Lab en Business Advantage tussen februari en april 2017 een wereldwijd onderzoek uitgevoerd onder 359 professionals binnen de industriële cyberbeveiliging. Een van de belangrijkste bevindingen van het onderzoek is een kloof tussen de perceptie en de realiteit van ICS-incidenten. Zo meent 83% van de respondenten goed te zijn voorbereid zijn op een OT/ICS cyberbeveiligingsincident, terwijl de helft van de ondervraagden in de afgelopen 12 maanden te maken had met één tot vijf IT-beveiligingsincidenten, en 4% zelfs zes of meer. Dit werpt een belangrijke vraag op: wat moet er worden gewijzigd in de IT-beveiligingsstrategieën en beschermingsmethoden van deze organisaties, zodat ze hun kritische bedrijfsgegevens en technologieprocessen efficiënter kunnen beschermen?

De opkomende Industrie 4.0 trend maakt cyberbeveiliging wereldwijd een topprioriteit voor industriële organisaties en voegt nieuwe uitdagingen toe voor het omgaan met ICS. Hiertoe behoren de convergentie van IT en operationele technologie (OT), en de beschikbaarheid van industriële controle-netwerken voor externe providers. Om meer inzicht te krijgen in de problemen en kansen waar ICS-organisaties tegenwoordig mee worden geconfronteerd, hebben Kaspersky Lab en Business Advantage tussen februari en april 2017 een wereldwijd onderzoek uitgevoerd onder 359 professionals binnen de industriële cyberbeveiliging. Een van de belangrijkste bevindingen van het onderzoek is een kloof tussen de perceptie en de realiteit van ICS-incidenten. Zo meent 83% van de respondenten goed te zijn voorbereid zijn op een OT/ICS cyberbeveiligingsincident, terwijl de helft van de ondervraagden in de afgelopen 12 maanden te maken had met één tot vijf IT-beveiligingsincidenten, en 4% zelfs zes of meer. Dit werpt een belangrijke vraag op: wat moet er worden gewijzigd in de IT-beveiligingsstrategieën en beschermingsmethoden van deze organisaties, zodat ze hun kritische bedrijfsgegevens en technologieprocessen efficiënter kunnen beschermen?

Incidentervaring: cyberdreigingen op de werkvloer

ICS-bedrijven zijn zich terdege bewust van de risico's waarmee ze worden geconfronteerd: 74% van de respondenten is van mening dat er een cyberbeveiligingsaanval kan plaatsvinden op hun infrastructuur. Ondanks het hoge bewustzijn van nieuwe dreigingen zoals gerichte aanvallen en ransomware, is conventionele malware nog steeds het grootste knelpunt voor de meeste ICS-organisaties. Het voert de lijst van zorgen over incidenten aan: 56% van de respondenten beschouwt het als de meest zorgwekkende vector. In dit geval voldoet de perceptie aan de realiteit: een op de twee respondenten moest vorig jaar de gevolgen tegengaan van conventionele malware.

Maar er is ook een discrepantie wat betreft medewerkersfouten en onbedoelde acties - die veel meer een bedreiging vormen voor ICS-organisaties dan beïnvloeders uit de toeleveringsketen en partners, en dan sabotage en fysieke schade door externe spelers. Toch zijn het de externe factoren die in de top drie staan waar ICS-organisaties zich het meest zorgen over maken.

Ondertussen zijn de drie belangrijkste gevolgen van ondervonden incidenten onder meer kwaliteitsschade aan producten en diensten, verlies van eigendoms- of vertrouwelijke informatie en vermindering of verlies van productie op een plek.

Beveiligingsstrategieën: van air gap tot detectie van netwerkonregelmatigheden

86% van de onderzochte organisaties heeft een goedgekeurd en gedocumenteerd ICS-cyberbeveiligingsbeleid om hen te beschermen tegen potentiële incidenten. De ervaring met incidenten laat echter zien dat een cyberbeveiligingsbeleid alleen niet voldoende is. Worstelend met een gebrek aan interne en externe IT-beveiligingsexpertise erkennen industriële organisaties dat een gebrek aan vaardigheden het belangrijkste punt van zorg is met betrekking tot ICS-beveiliging. Dit is uitermate zorgwekkend, aangezien het aangeeft dat industriële organisaties niet altijd klaar zijn om aanvallen te bestrijden, terwijl ze voortdurend het risico lopen dat de beveiliging in het gedrang komt - soms door hun eigen werknemers. “Interne dreigingen zijn gevaarlijker. We zijn goed beschermd tegen externe dreigingen, maar wat er intern plaatsvindt, volgt een directe route, zonder een firewall ertussen. De dreiging komt voor medewerkers uit een onbekende hoek.” - erkent een ICS-professional van een productiefaciliteit in Duitsland.

Aan de positieve kant lijken de door ICS-professionals ingezette beveiligingsstrategieën vrij solide. De meerderheid van de bedrijven heeft het gebruik van air gaps als beveiligingsmaatregel al opgegeven en maakt nu gebruik van meer uitgebreide cyberbeveiligingsoplossingen. In de komende 12 maanden zijn de respondenten van plan om industriële anomaliedetectie-instrumenten (42%) en beveiligingsbewustzijnsopleidingen voor medewerkers te implementeren. Industriële anomalie dreigingsdetectie is vooral relevant omdat een op de twee ondervraagde ICS-bedrijven toegeeft dat externe aanbieders toegang hebben tot industriële controlenetwerken in hun organisatie, waardoor de dreigingsperimeter wordt verruimd.

"De toenemende samenhang tussen IT- en OT-systemen brengt nieuwe beveiligingsuitdagingen met zich mee en vereist een hoge mate van paraatheid onder bestuursleden, technici en IT-beveiligingsteams. Ze hebben een gedegen kennis nodig van het dreigingslandschap, weloverwogen beveiligingsmiddelen en ze moeten ervoor zorgen dat werknemers zich bewust zijn van de gevaren", zegt Martijn van Lom, General Manager Benelux van Kaspersky Lab. "Bij cyberdreigingen op de ICS-werkvloer is het beter om voorbereid te zijn. Het terugdringen van beveiligingsincidenten zal veel gemakkelijker zijn voor degenen die een op maat gemaakte beveiligingsoplossing gebruiken, die specifiek inspeelt op ICS-behoeften.”