Amerikaans ziekenhuis kon gehackt worden dankzij zwaar verouderde software

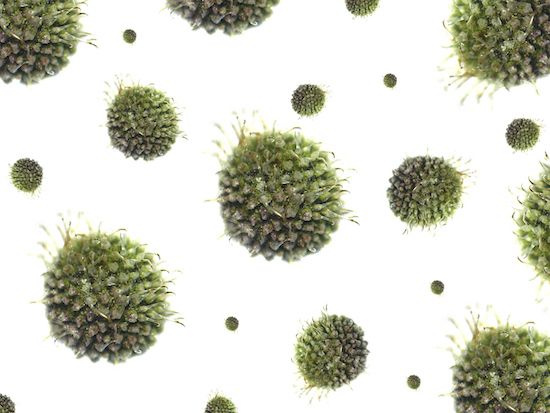

Het Amerikaanse MedStar Health, dat tien ziekenhuizen beheert, is onlangs getroffen door malware. Deze aanval kon worden opgezet doordat het ziekenhuis zijn software niet up-to-date heeft gehouden. De aanvallers konden hierdoor misbruik maken van een beveiligingslek waarvan het bestaan al jaren bekend is.

Dit meldt een anonieme bron tegenover Associated Press.De bron wil anoniem blijven, aangezien de informatie officieel nog niet naar buiten gebracht mag worden. Bij de cyberaanval zou misbruik zijn gemaakt van een kwetsbaarheid in de JBoss-applicatieserver. Het beveiligingslek in kwestie werd in 2007 ontdekt, waarna in 2010 opnieuw is gewaarschuwd voor het gat.

Update installeren

Het beveiligingslek kan worden gedicht door een update te installeren. Indien dit om wat voor reden dan ook niet mogelijk is kunnen beheerders het probleem oplossen door handmatig twee regels code te verwijderen uit de broncode van de software. Om onbekende reden heeft het MedStar Health ziekenhuis verzuimt maatregelen te nemen om het beveiligingslek in JBoss te dichten.

Het ziekenhuis zelf melden alleen getroffen te zijn door malware, waardoor patiënten weggestuurd moesten worden. Associated Press meldt dat het gaat om ransomware. Deze vorm van kwaadaardige software versleutelt data en maakt deze onbruikbaar. Voor zover bekend zijn bij de aanval op MedStar Health geen patiëntgegevens getroffen. Ook zouden de aanvallers geen toegang hebben gehad tot gegevens van medewerkers van het MedStar Health.

Meer over

Lees ook

Qualys voegt External Attack Surface Management (EASM) toe aan het Qualys Cloud Platform

Qualys, Inc. een pionier en marktleider op het gebied van cloudgebaseerde compliance-, beveiligings- en IT-oplossingen, kondigt vandaag aan dat het External Attack Surface Management (EASM)-mogelijkheden toevoegt aan het Qualys Cloud Platform. De nieuwe functionaliteit, die is geïntegreerd in CyberSecurity Asset Management 2.0, voegt een weergave1

Onderzoek Venafi onthult bloeiende ransomware-marktplaats op het dark web

Venafi maakt de resultaten bekend van een dark web-onderzoek naar ransomware die via kwaadaardige macro's wordt verspreid. Venafi en Forensic Pathways, een specialist in criminele inlichtingen, hebben tussen november 2021 en maart 2022 35 miljoen dark web-URL's geanalyseerd van marktplaatsen en forums, met behulp van de Forensic Pathways Dark Sear1

Proofpoint: Cybercriminelen bereiden zich voor op een wereld zonder macro's

Microsoft kondigde in oktober 2021 en februari 2022 aan dat het XL4- en VBA-macro's standaard gaat blokkeren voor Office-gebruikers. De wijzigingen zijn uiteindelijk dit jaar van start gegaan. Cybercriminelen hebben hier op gereageerd door af te stappen van macro-gebaseerde aanvallen.