Bedrijf in Alblasserdam ontvangt malware via post

Bij de term spear phishing denk je al snel aan een phishing-mail die geheel op maat is ontworpen voor een specifiek doelwit. In de praktijk kan het echter ook gaan om een USB-stick die is voorzien van malware en met een overtuigende begeleidende brief wordt afgeleverd bij een bedrijf. Dit bewijst een incident bij een bedrijf in Alblasserdam.

J.P. de Vreede, wijkagent in Alblasserdam, meldt dat bij een bedrijf in de stad per post een USB-stick is binnengekomen met daarop malware. In een brief bij de USB-stick schrijft de afzender de USB-stick in de bus te hebben gevonden. Op de stick zouden meerdere bestanden aanwezig zijn, waaronder een C.V. waarin zowel een naam van de eigenaar als de naam van het getroffen bedrijf worden genoemd. De USB-stick zou daarom door de afzender naar het bedrijf zijn verzonden. De wijkagent benadrukt overigens dat de naam die in de brief als afzender wordt genoemd vals is.

De actie lijkt het eerst gezicht dan ook goedbedoeld. In werkelijkheid blijkt de afzender echter een geheel andere agenda te hebben. Bestanden op de USB-stick blijken besmet te zijn met malware, met als doel het bedrijf in Alblasserdam te besmetten. De aanval is op maat ontworpen voor het getroffen bedrijf, waardoor het erop lijkt dat cybercriminelen gericht op zoek zijn naar informatie van dit bedrijf.

Meer over

Lees ook

WatchGuard: Remote Access Software steeds vaker misbruikt

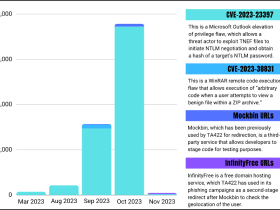

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1

Genetec kondigt nieuwe versie van Security Center aan

Genetec Inc., technologieleverancier van oplossingen voor unified security, openbare veiligheid, operations en business intelligence, heeft een nieuwe versie aangekondigd van haar unified security platform Security Center.