Cloudflare getroffen door reeks zeer zware DDoS-aanvallen

Cloudflare is de afgelopen tijd getroffen door een reeks zeer zware DDoS-aanvallen. Het bedrijf dat een dienst levert die bedrijven bescherming biedt tegen DDoS-aanvallen meldt sinds 23 november dagelijks te zijn aangevallen door hetzelfde botnet. De aanvallen zijn niet afkomstig van het inmiddels beruchte Mirai-botnet, maar van een ander onbekend botnet.

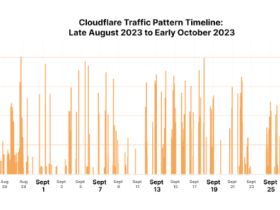

John Graham-Clunning van Cloudflare meldt in een blogpost dat de aanvallen zijn gestart op 23 november. In eerste instantie werd een DDoS-aanval gedetecteerd met een piekcapaciteit van 172 Mbps en 400 Gbps. De aanval startte om 18:30 uur UTC en duurde bijna precies 8,5 uur. Cloudflare stelt dat het lijkt alsof de aanvaller een werkdag heeft besteed aan het aanvallen van het bedrijf.

Meer aanvallen

24 november was het opnieuw raak, al startte de aanval dit maal 30 minuten eerder (18:00 uur UTC). Ook op 25 november was Cloudflare doelwit van het botnet, waarbij de aanval opnieuw om 18:00 uur UTC van start ging. In dit geval duurde de aanval ‘slechts’ 7,5 uur, waardoor Graham-Clunning concludeert dat de aanvaller deze ‘werkdag’ eerder naar huis is gegaan.

De aanvallen vinden sindsdien tot de dag van vandaag dagelijks plaats. De aanvallen hebben een piekcapaciteit van 400Gbps. Opvallend is dat de aanvallen sinds dinsdag 29 november niet langer worden gestaakt en 24 uur per dag aanhouden.

Onbekend botnet

Graham-Clunning benadrukt specifiek dat de aanvallen niet afkomstig zijn van het Mirai botnet, en gebruik maken van andere aanvalssoftware. Het botnet in kwestie zeer grote L3/L4 floods stuurt die zijn gericht op het TCP protocol. De aanvallen zijn zeer geconcentreerd en afkomstig van locaties aan vooral de westkust van de Verenigde Staten. Alle aanvallen konden tot nu toe worden gemitigeerd zonder dat klanten van Cloudflare hier hinder van ondervonden.

De DDoS-aanval waar Cloudflare op 23 november 2016 door getroffen is. Klik op de afbeelding om deze te vergroten (bron foto: Cloudflare)

Meer over

Lees ook

Onderzoek Proofpoint: TA571 levert IcedID Forked Loader

Onderzoekers van Proofpoint ontdekten dat TA571 de Forked-variant van IcedID levert in twee campagnes. Dit vond plaats op 11 en 18 oktober 2023. Beide campagnes bevatten meer dan 6.000 berichten die allemaal een impact hadden op meer dan 1.200 klanten in verschillende sectoren verspreid over heel de wereld.

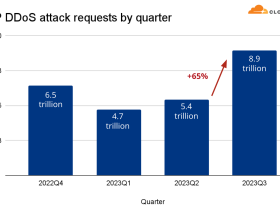

Cloudflare DDoS-rapport over derde kwartaal 2023

Cloudflare heeft een rapport uitgebracht over de wereldwijde DDoS-aanvallen in het derde kwartaal van 2023. Opmerkelijke bevindingen zijn onder andere het succesvol mitigeren van duizenden aanvallen als gevolg van de HTTP/2-kwetsbaarheid, een enorme toename van HTTP DDoS-verkeer en aanvallen gericht op de gaming- en gokindustrie.

Cloudflare helpt kwetsbaarheid te ontdekken die leidde tot grootste DDoS-aanval

Cloudflare heeft bekendgemaakt dat het heeft meegeholpen bij de onthulling van een nieuwe zero-day kwetsbaarheid, genaamd 'HTTP/2 Rapid Reset'. Deze wereldwijde kwetsbaarheid geeft kwaadwillenden de mogelijkheid om aanvallen te genereren die groter zijn dan alles wat er in het verleden op het internet is gebeurd.