Cybercriminelen vermommen phishingmail als waarschuwingsmail van Nederlandse politie

De Nederlandse politie kondigde maandag 16 januari aan 20.000 mensen een waarschuwingsmail te sturen nadat hun gegevens zijn aangetroffen op de computer van een cybercrimineel uit Leeuwarden. Nu blijkt dat cybercriminelen inspelen op deze aankondiging en uit naam van de politie phishingmailtjes verspreiden.

De politie waarschuwt op haar website voor de phishingmail. Daarnaast heeft de Politie Fryslân een screenshot van de phishingmail op Twitter geplaatst. De e-mail lijkt het eerste oog afkomstig van de politie en spreekt over een brief die op 15 januari zou zijn verstuurd aan de ontvanger. Indien de ontvanger deze brief niet heeft ontvangen kan de brief alsnog worden geraadpleegd via de link die is opgenomen in de e-mail, claimt de phishingmail.

Niet afkomstig van de politie

De Politie Fryslân stelt dat de e-mail in kwestie niet afkomstig is van de politie. Daarnaast benadrukt de politie bewust geen downloaddlink of een andere link te hebben opgenomen in de e-mail.

Dit is een screenshot van de #fakemail die vandaag is verstuurd. Deze mail is NIET afkomstig van de politie. #cybercrime (1/2) pic.twitter.com/oh4UMeV5az

— Politie Fryslân (@polfryslan) 17 januari 2017

Het is niet bekend hoeveel mensen de phishingmail hebben ontvangen. Een woordvoerder van de politie meldt aan NOS.nl dat inmiddels zo’n honderd meldingen zijn binnengekomen van de phishingmail. "Het is elke keer weer een afweging of we er publiciteit aan geven", zegt de woordvoerder. "Vergeet niet dat er dagelijks phishingmails uit naam van de politie worden verstuurd."

Meer over

Lees ook

Proofpoint: TA402 duikt op in phishing campagnes

Cybersecuritybedrijf, Proofpoint, publiceert onderzoek over nieuwe activiteiten van TA402, een Advanced Persistent Threat (APT-) groep uit het Midden-Oosten.

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

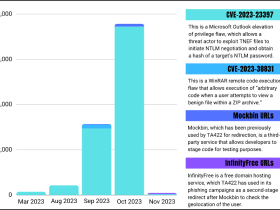

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1