Dell werkt aan oplossing voor ernstige kwetsbaarheid in laptops

Dell brengt dinsdag een update uit voor computers die zijn voorzien van het ‘eDellRoot-certificaat’. Dit certificaat is door Dell standaard op machines geïnstalleerd, maar verkeerd geconfigureerd. Hierdoor kunnen cybercriminelen het certificaat misbruiken om versleutelde verbindingen af te luisteren.

Maandag verscheen op het forum Reddit een post waarin op gedetailleerde wijze wordt omschreven hoe het root-certificaat misbruikt kan worden. Het certificaat is oorspronkelijk bedoeld is om Dell medewerkers de mogelijkheid te geven machines te identificeren indien klanten om ondersteuning vragen. Dell heeft hiervoor een certificate authority (CA) geïnstalleerd om de identiteit van de machine te kunnen controleren. Deze CA kan echter door aanvallers worden misbruikt om een nieuw certificaat te creëren waarmee zij onveilige websites als veilig kunnen worden bestempeld. Gebruikers denken hierdoor gevoelige data via een versleutelde verbinding te versturen, terwijl aanvallers in werkelijkheid kunnen meekijken.

Superfish

Het probleem lijkt veel op het Superfish programma dat in 2014 op machines van Lenovo bleek te zijn geïnstalleerd. Deze software was bedoeld om advertenties te kunnen injecteren in webpagina’s, maar bleek ook SSL-certificaten te vervalsen om gebruikers op versleutelde websites te kunnen volgen. Gebruikers konden hierdoor niet langer controleren of websites die zij bezochten met SSL waren beveiligd. Tegenover de Wall Street Journal legt Kenneth White, een beveiligingsonderzoekers van het Open Crypto Audit Project, uit dat het kwetsbare certificaat kan worden misbruikt om software te installeren die data van de PC doorstuurt.

Tegenover de Wall Street Journal meldt een woordvoerder van Dell dat de fabrikant werkt aan een beveiligingsupdates voor getroffen PC’s. Deze wordt naar verwachting dinsdag 24 november nog gepubliceerd. Daarnaast heeft het bedrijf een handleiding vrijgegeven om het certificaat handmatig te verwijderen.

Lees ook

Google wil dat alle websites aan Certificate Transparency standaard gaan voldoen

Google kondigt aan vanaf oktober 2017 een Certificate Transparency beleid te gaan hanteren in de webbrowser Chrome. Deze nieuwe standaard maakt het mogelijk websites met een onjuist SSL-certificaat automatisch te detecteren en labelen. SSL-certificaten geven gebruikers de mogelijkheid de legitimiteit van een website te controleren en zeker te stel1

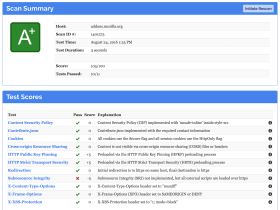

Gratis tool van Mozilla helpt SSL-gebruik van websites te controleren

Mozilla stelt een gratis tool beschikbaar waarmee kan worden nagegaan hoe websites SSL of TLS hebben geïmplementeerd. De tool heet Observatory en is bedoeld om websitebeheerders te helpen hun websites veiliger te maken. In een blogpost wijst April King, Information Security Engineer bij Mozilla, erop dat er allerlei technologieën beschikbaar zijn1

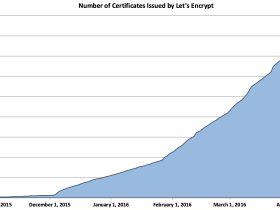

3,8 miljoen websites gebruiken SSL-certificaat van Let’s Encrypt

Het initiatief Let’s Encrypt maakt bekend 1,7 miljoen SSL-certificaten te hebben verstrekt aan 3,8 miljoen websites. Let’s Encrypt stelt dat deze mijlpaal aanleiding is de bèta fase achter zich te laten. Let’s Encrypt is een non-profit organisatie die is opgericht door de Internet Security Research Group (ISRG). De ISRG wordt gesteund door onder a1