E-mailaccounts van ECB-directeur Draghi en Italiaanse premier Renzi gekraakt

Een Italiaanse broer en zus zijn gearresteerd op verdenking van het hacken van e-mailaccounts van duizenden personen. Het tweetal zou onder andere hebben ingebroken op e-mailaccounts van de directeur van de Europese Bank Mario Draghi en de voormalig Italiaanse premier Matteo Renzi.

Dit meldt onder andere persbureau Reuters. Het tweetal zou met behulp van de malware ‘EyePyramid’ toegang hebben weten te krijgen tot computers van een fors aantal slachtoffers. Daarnaast zou het tweetal toegang hebben gehad tot zo’n 20.000 e-mailaccounts van slachtoffers, waaronder accounts van prominente personen. Het gaat hierbij onder andere om Mario Draghi en Matteo Renzi, maar ook om meerdere andere Italiaanse politici, de Italiaanse kardinaal Gianfranco Ravasi en ambtenaren van de Italiaanse belastingdienst.

Handel met voorkennis

De broer en zus zouden vooral op zoek zijn geweest naar informatie die hen in staat stelden met voorkennis te handelen op de aandelenbeurs. Welke data zij precies hebben verzameld is niet duidelijk. Bij de arrestatie zijn servers in Rome in beslag genomen, die nog worden onderzocht. Daarnaast heeft de FBI servers in beslag genomen in datacenters in Prior Lake in de Amerikaanse staat Minnesota en Salt Lake City in Utah. Deze servers worden voor onderzoek overhandigd aan de Italiaanse autoriteiten.

Het onderzoek naar de praktijken van de broer en zus is gestart nadat een security onderzoeker in april 2016 een e-mail ontving die afkomstig leek te zijn van een advocaat, maar in werkelijkheid malware bleek te bevatten. Deze onderzoeker is met deze e-mail naar de politie gestapt, waarna de zaak acht maanden lang is onderzocht. Dit heeft uiteindelijk geleid tot de arrestatie van de broer en zus. De aanvalscampagne van het tweetal zou sinds 2010 actief zijn geweest.

Meer over

Lees ook

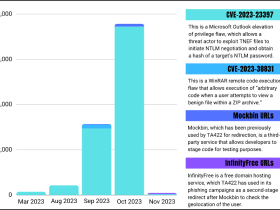

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1

Onderzoek Proofpoint: TA571 levert IcedID Forked Loader

Onderzoekers van Proofpoint ontdekten dat TA571 de Forked-variant van IcedID levert in twee campagnes. Dit vond plaats op 11 en 18 oktober 2023. Beide campagnes bevatten meer dan 6.000 berichten die allemaal een impact hadden op meer dan 1.200 klanten in verschillende sectoren verspreid over heel de wereld.

Zowel cybercriminelen als –verdedigers gebruiken AI

Nieuwe ISACA-gids ondersteunt bedrijven bij het managen van generatieve AI-risico’s