FBI: ‘Sony Pictures-hackers zijn slordig geweest; spoor leidt naar Noord-Korea’

James Comey, directeur van de Amerikaanse FBI, stelt dat de hackers achter de cyberaanval op Sony Pictures slordig zijn geweest. De hackers zouden content op internet hebben geplaatst vanaf IP-adressen die exclusief worden gebruikt door de Noord-Koreaanse overheid. De kans dat iemand het netwerk van de Noord-Koreanen heeft gehackt acht Comey nihil.

Comey deed de uitspraken op de International Conference on Cyber Security in New York. De cybercriminelen hebben meerdere keren dreigmailtjes naar Sony Pictures verzonden en verklaringen op internet gepubliceerd. In bijna alle gevallen werd hierbij gebruik gemaakt van proxy servers om de identiteit van de hackers af te schermen. In enkele gevallen zijn de aanvallers echter slordig geweest en zouden zij rechtstreeks vanaf het overheidsnetwerk van Noord-Korea verbinding hebben gemaakt.

‘Geef bewijsmateriaal vrij’

De directeur van de FBI roept Amerikaanse inlichtingendiensten op informatie vrij te geven om te bewijzen dat de hackers inderdaad deze IP-adressen hebben gebruikt. Hiermee reageert Comey op kritiek van critici die stellen dat de Amerikaanse overheid tot nu toe geen enkel bewijs heeft geleverd om haar claim dat Noord-Korea achter de hack van Sony Pictures zit te onderbouwen.

Hoe de hackers de systemen van Sony Pictures zijn binnengedrongen is nog steeds onduidelijk. Wel zou een technische analyse van de gebruikte malware grote overeenkomsten hebben aangetoond met malware van Noord-Koreaanse makelij die vorig jaar werd gebruikt bij cyberaanvallen op Zuid-Koreaanse banken. Tot slot zou ook de schrijfstijl die de Guardians of Peace, de hackersgroep die achter de cyberaanval zou zitten, hanteert overeenkomen met de schrijfstijl die werd gebruikt bij eerder aanvallen die zijn toegeschreven aan de Noord-Koreanen.

Meer over

Lees ook

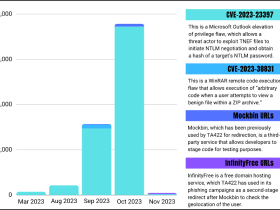

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1

Onderzoek Proofpoint: TA571 levert IcedID Forked Loader

Onderzoekers van Proofpoint ontdekten dat TA571 de Forked-variant van IcedID levert in twee campagnes. Dit vond plaats op 11 en 18 oktober 2023. Beide campagnes bevatten meer dan 6.000 berichten die allemaal een impact hadden op meer dan 1.200 klanten in verschillende sectoren verspreid over heel de wereld.

Zowel cybercriminelen als –verdedigers gebruiken AI

Nieuwe ISACA-gids ondersteunt bedrijven bij het managen van generatieve AI-risico’s