Gestolen inloggegevens van beheerder M.E.Doc misbruikt in aanval met Petya-ransomware

De aanvallers achter de aanval met de Petya-ransomware hebben misbruik gemaakt van de inloggegevens van een beheerder van M.E.Doc. Dit gaf hen de mogelijkheid toegang tot een server van M.E.Docs en de mogelijkheid de ransomware te verspreiden naar klanten van M.E.Doc.

Dit meldt de Talos Security Intelligence and Research Group, de cyber threat intelligence divisie van Cisco. Talos heeft van M.E.Doc toegang gekregen tot de logbestanden en code van de server waarmee de ransomware verspreid blijkt te zijn. “Een onbekende actor heeft de inloggegevens van een beheerder bij M.E.Doc gestolen. Zij logde in op de servers, verkregen rootrechten en hebben het configuratiebestand voor de NGINX webservers aangepast. We zijn niet in staat geweest het nginx.conf bestand te herstellen, aangezien het is overschreven. Additionele logbestanden waren van belang om te begrijpen wat is gewijzigd”, schrijft Talos in een blogpost.

Verkeer omleiden naar malafide server

De NGINX server was volgens Talos geherconfigureerd zodat al het verkeer naar upd.me-doc.com.ua werd omgeleid naar een server die onder beheer stond van de aanvallers. Het gaat hierbij om een host in de OVH IP-space met het IP-adres 176.31.182.167. Vervolgonderzoek toonde aan dat deze server werd beheerd door een reseller, thcservers.com, en dat de server diezelfde dag om 7:46 PM UTC werd gewist”, meldt Talos.

Na de aanval zijn de wijzigingen in het configuratiebestand van de webserver van M.E.Doc ongedaan gemaakt. Logbestanden tonen aan dat de ransomware gedurende drie uur en twintig minuten naar klanten van M.E.Doc is verspreid. Hiervoor is gebruik gemaakt van een backdoor die aanwezig was in verschillende updates van M.E.Doc.

Supply-chain aanval

Talos stelt dat het gaat om een ‘supply-chain aanval’. Hierbij worden grote organisaties niet direct aangevallen, maar via vertrouwde hardware of software leveranciers. Talos waarschuwt bedrijven van iedere omvang en uit iedere geografische regio extra alert te zijn op dit soort aanvallen.

Meer over

Lees ook

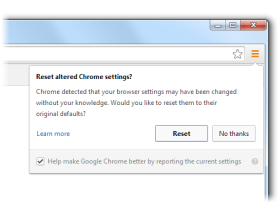

Chrome waarschuwt gebruikers voor ongemerkte gewijzigde instellingen

Google voegt een nieuwe functie toe aan de webbrowser Google Chrome. De functie waarschuwt gebruikers automatisch zodra de instellingen van hun webbrowser zijn gewijzigd. Dit moet voorkomen dat cybercriminelen ongemerkt de browser kunnen aanpassen. Malware is in staat allerlei instellingen op een computer te waarschuwen, waaronder instellingen va1

Nieuwe malware slaat swipes op smartphones en tablets op

Het is mogelijk de swipes en bewegingen op het scherm van een smartphone op te slaan. Hierdoor is het bijvoorbeeld mogelijk te achterhalen welke activiteiten een gebruiker op zijn smartphone uitvoert, maar met welk patroon gebruikers hun Android-smartphone ontgrendelen. Neal Hindocha, een beveiligingsonderzoeker van Trustwave, heeft proof-of-conc1

Mogelijk opnieuw Amerikaanse winkelketen slachtoffer van grootschalige creditcarddiefstal

Michaels Stores, een keten van Amerikaanse winkels die hobbyspullen verkoopt, is slachtoffer geworden van grootschalige diefstal van creditcardgegevens. De winkelketen schrijft in een verklaring dat het mogelijk het doelwit is geworden van een cyberaanval en samenwerkt met de autoriteiten om het incident te onderzoeken. De cyberaanval werd in eer1