Malware richt zich op Oekraïense energiemaatschappijen en mediabedrijven

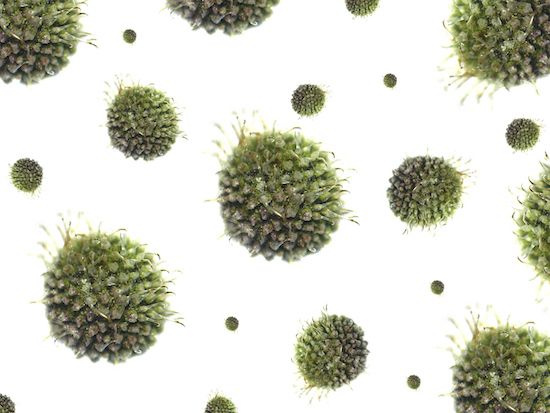

Cybercriminelen hebben hun pijlen gericht op Oekraïense energiemaatschappijen en mediabedrijven. De aanvallers verspreiden malware die computers van de bedrijven onbruikbaar maken door bestanden te overschrijven, zodat de machines niet meer opstarten.

Dit meldt het anti-virusbedrijf ESET. De aanvallers maken gebruik van de BlackEnergy trojan. Deze is niet bepaald nieuw; de malware dook in 2007 voor het eerst op. De BlackEnergy trojan is gebruikt om machines van zowel energiemaatschappijen als mediabedrijven binnen te dringen. Zodra deze machines geïnfecteerd zijn laad de trojan een component dat ‘KillDisk’ wordt genoemd. Deze module is specifiek ontworpen voor het onbruikbaar maken van computers door bestanden te overschrijven.

Twee versies van KillDisk

De aanvallers hebben twee versies van KillDisk verspreid, één gericht op energiemaatschappijen en één gericht op mediabedrijven. Het KillDisk component die op machines van energiemaatschappijen wordt geladen is vooral gericht op het onbruikbaar maken van computers door bestanden te overschrijven. In totaal worden bestanden met zo’n 35 extensies aangevallen door deze variant van KillDisk.

De versie van KillDisk gericht op mediabedrijven gaat anders te werken en lijkt vooral gericht op het vernietigen van zoveel mogelijk data. In totaal worden bestanden met ruim 4.000 extensies door de malware overschreven. Het gaat hierbij dan ook niet alleen om bestanden die ervoor zorgen dat een computer kan opstarten, maar ook om andere data.

Recente aanvallen

Meer details over de recente aanvallen met BlackEnergy en KillDisk zijn hier te vinden.

Meer over

Lees ook

Proofpoint ontdekt Microsoft Office 365-functionaliteit die bestanden op SharePoint en OneDrive versleutelt

Ransomware-aanvallen zijn van oudsher gericht op data op endpoints of netwerkschijven. Tot nu toe dachten IT- en beveiligingsteams dat de cloud beter bestand was tegen ransomware-aanvallen. Immers, de nu bekende "AutoSave"-functie, samen met versiebeheer en de welbekende prullenbak, zouden voldoende moeten zijn geweest als back-ups. Dat is mogelij1

Lookout ontdekt dat Android spyware ‘Hermit’ wordt ingezet in Kazakhstan

Securitybedrijf Lookout heeft ontdekt dat Android-surveillanceware van enterprise niveau, momenteel door de regering van Kazachstan wordt gebruikt binnen de grenzen van het land. Onderzoekers van Lookout troffen ook bewijs van de inzet van deze spyware - die door onderzoekers ‘Hermit’ is genoemd - in Italië en in het noordoosten van Syrië.

Nerbian RAT gebruikt COVID-19 als dekmantel

Sinds eind april 2022 hebben onderzoekers van Proofpoint een malwarecampagne waargenomen via e-mail, genaamd Nerbian RAT. Een klein aantal e-mails (minder dan 100 berichten) werden naar meerdere sectoren gestuurd, waarbij vooral organisaties in Italië, Spanje en het VK werden getroffen.