NCSC: ‘Impact van nieuwe WannaCry varianten is gering’

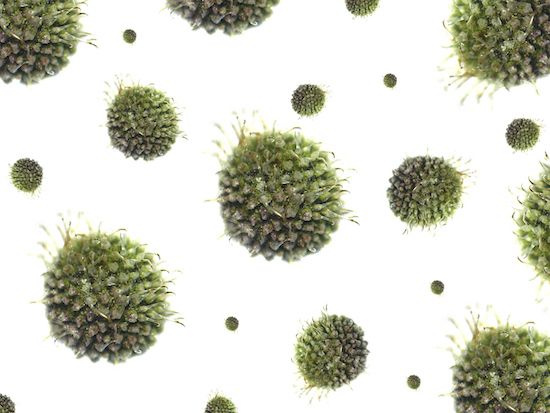

Het Nationaal Cyber Security Centrum (NCSC) meldt verschillende nieuwe varianten van de ransomware WannaCry te hebben gesignaleerd. Deze varianten maken misbruik van dezelfde kwetsbaarheid in het SMB-protocol van Windows. Het centrum schat de impact van deze nieuwe vormen in als gering.

Dit meldt het NCSC in een update op zijn berichtgeving over de WannaCry ransomware. De impact van de nieuwe vormen van ransomware is volgens het NCSC beperkt, aangezien bedrijven inmiddels maatregelen hebben genomen en update MS17-101 voor het Windows besturingssysteem hebben geïnstalleerd, waarin deze kwetsbaarheid wordt gedicht. Daarnaast wijst het NCSC op de geringe impact die WannaCry tot nu toe in Nederland heeft gehad.

Ondanks de kleine impact blijft het NCSC de ontwikkelingen rond de WannaCry ransomware en varianten daarop nauwlettend volgen. Het NCSC stelt geen indicaties te hebben dat de WannaCry ransomware infecties heeft veroorzaakt bij Nederlandse organisaties uit de vitale sectoren en de overheid.

Meer over

Lees ook

Miljoenen berichten verspreiden LockBit 3.0

Proofpoint observeert sinds 24 april 2024 dagelijks en gedurende ongeveer een week lang campagnes met grote volumes en miljoenen berichten, gefaciliteerd door het Phorpiex-botnet.

Van social engineering tot DMARC-misbruik: TA427’s informatieverzamelkunst

Onderzoekers van Proofpoint volgen verschillende dreigingsactoren, waaronder TA427. Deze dreigingsactor is ook bekend als Emerald Sleet, APT43, THALLIUM of Kimsuky en wordt gelieerd aan Noord-Korea.

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware