Nieuwe coalitie moet e-mailverkeer veiliger maken

Het bedrijfsleven, brancheorganisaties en de Nederlandse overheid gaan samen misbruik zoals phishing en het ‘afluisteren’ van e-mail aanpakken. Hiervoor is de ‘Veilige E-mail Coalitie’ opgericht met steun van het ministerie van Economische Zaken.

Dit is bekend gemaakt tijdens het symposium van het Forum Standaardisatie. De deelnemers gaan binnen hun organisaties aan de slag met het doorvoeren van maatregelen die de beveiliging van e-mailverkeer verbeteren. Daarvoor wordt gebruik gemaakt van gezamenlijk vastgestelde standaarden. Door deze standaarden te omarmen moet zowel phishing als het ‘afluisteren’ van e-mail tegen worden gegaan. Daarnaast willen de partijen onderling kennis delen en technologieën promoten om het gebruik van e-mailbeveiliging te versnellen.

Deelnemers

De volgende partijen nemen deel aan de coalitie: PostNL, KPN, Betaalvereniging Nederland, DDMA, Thuiswinkel.org, VNO-NCW, MKB-Nederland, Stichting Zeker-OnLine, Dutch Datacenter Association, Stichting DINL, XS4ALL, Ministerie van Binnenlandse Zaken en Koninkrijksrelaties (Rijks-CIO), Fraudehelpdesk, Nederland ICT en de Belastingdienst. De betrokken partijen nodigen andere bedrijven en overheden uit zich aan te sluiten bij de coalitie en gebruik te maken van de kennis die hier beschikbaar is.

Marcel Krom, CIO bij PostNL: “We zijn zelf vergevorderd met de implementatie van de moderne e-mailbeveiligingsstandaarden. Maar we realiseren ons dat alle partijen in het mail-ecosysteem mee moeten doen om het echt te laten werken. Daarom sluiten we graag aan bij de coalitie.”

Meer over

Lees ook

Proofpoint: TA402 duikt op in phishing campagnes

Cybersecuritybedrijf, Proofpoint, publiceert onderzoek over nieuwe activiteiten van TA402, een Advanced Persistent Threat (APT-) groep uit het Midden-Oosten.

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

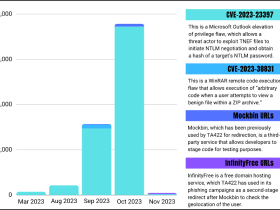

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1