Phishers richten hun pijlen op Nederlandse Apple gebruikers

Aanvallers proberen via een phishingmail gericht aan Nederland Apple gebruikers inloggegevens in handen te krijgen. De phishingmail stelt dat de Apple ID-accountinformatie van de gebruiker is verlopen en verzoekt hen hun gegevens te updaten door in te loggen op een website. Deze lijkt op het eerste oog van Apple te zijn, maar staat in werkelijkheid onder beheer van de cybercriminelen.

Hiervoor waarschuwt ESET Nederland. De e-mails zijn ontdekt na analyse vanuit het ESET Nederland Security Operations Center (SOC). De aanvallers vragen gebruikers te klikken op een link in de phishingmail, waarna ze op een malafide website moeten inloggen met hun Apple ID-accountgegevens. De hackers gebruiken voor deze website diverse URL’s, waarvan het merendeel niet meer actief is. De phishingmail kan worden herkend aan de onderwerpregel 'Betreffende uw Apple ID'. De aanvallers versturen de phishingmail vanuit verschillende e-mailadressen. ESET noemt het zeer waarschijnlijk dat het daarbij gaat om vervalste versies van bestaande e-mailadressen.

ESET Nederland waarschuwt gebruikers een e-mail met een dergelijk verzoek direct te verwijderen en niet op het verzoek in te gaan. "Geen enkele fabrikant vraagt per e-mail om zogenaamd verouderde inloggegevens bij te werken. Het is dus nooit verstandig op dergelijke verzoeken in te gaan.", zegt Donny Maasland, Head of Cybersecurity Services and Research van ESET Nederland. Hij benadrukt: "Geen enkel besturingssysteem is 100 procent veilig. Ook Apple-gebruikers zijn steeds vaker doelwit van phishing-campagnes. Daarbij komt dat veel Apple-gebruikers geen security-oplossing hebben met anti-phishing." ESET Nederland adviseert regelmatig alle software te updaten en altijd gebruik te maken van beveiligingssoftware.

Meer over

Lees ook

Proofpoint: TA402 duikt op in phishing campagnes

Cybersecuritybedrijf, Proofpoint, publiceert onderzoek over nieuwe activiteiten van TA402, een Advanced Persistent Threat (APT-) groep uit het Midden-Oosten.

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

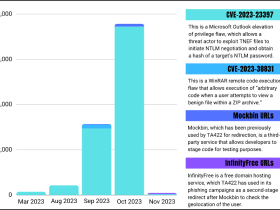

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1