Virusuitbraak bij Amerikaanse zorgverlener

Het Amerikaanse MedStar Health meldt getroffen te zijn door een malwareuitbraak. De organisatie, die tien ziekenhuizen in de Amerikaanse staten Maryland en Washington beheert, heeft al zijn systeem interfaces offline gehaald om verdere verspreiding van de malware te voorkomen.

Dit maakt de organisatie beschikbaar via Facebook. Alle klinische faciliteiten van MedStar Health zijn vooralsnog open en volledig operationeel. Om de bedrijfsvoering voort te kunnen zetten is waar nodig tijdelijk overgestapt op papieren documenten. De organisatie benadrukt geen aanwijzigingen te hebben dat bij de virusuitbraak data is buitgemaakt door cybercriminelen.

De laatste maanden komen met regelmaat ziekenhuizen en zorgorganisaties in het nieuws die zijn getroffen door ransomware. Eerder werden ook al ziekenhuizen in Canada, Duitsland en de Verenigde Staten getroffen door ransomware.

Meer over

Lees ook

Recruiters slachtoffer van malware door lures van TA4557

Cybersecuritybedrijf Proofpoint brengt onderzoek naar buiten over nieuwe activiteit van TA4557. Dit is een financieel gemotiveerde dreigingsactor die bekend staat om het gebruik van lures met sollicitatiethema’s. Ook verspreidt het de More_Eggs backdoor, een strategische loop gemaakt voor het verlengen van de uitvoeringstijd wat de ontwijkingsmoge1

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

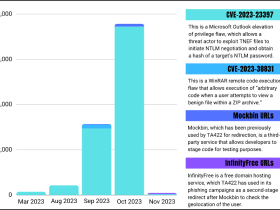

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1