Blogs

Zonder dataclassificatie geen passende informatiebeveiliging

Eén van de kritische succesfactoren voor informatiebeveiliging, is ervoor zorgen dat deze passend is. Maar wat is passend? Het antwoord op deze vraag wordt, naast de dreigingen en kwetsbaarheden, voor een belangrijk deel bepaald door de classificatie van de informatie. Welke data moet na een calamiteit als eerste weer beschikbaar zijn? Hoe lang mag...

Taken kan je outsourcen, verantwoordelijkheid niet!

Medio oktober maakte het NCSC bekend dat ook 5.600 Nederlandse sites het slachtoffer zijn geworden van wat wel ’de grootste hack ooit’ wordt genoemd. Het betreft de ontdekking van een grootschalige diefstal van 1,2 miljard gebruikersgegevens wereldwijd, die in de zomer van 2014 werd bekendgemaakt door het Amerikaanse beveiligingsbedrijf Hold Security....

Gaan u en uw identiteit wel eens op reis?

Ik vraag me af hoeveel mensen zijn of haar laptop meenemen op vakantie? Gedurende mijn vakantie zag ik enorm veel mensen met een laptop rondlopen op de diverse vliegvelden om nog maar te zwijgen over reizigers die smartphones, tablets, phablets, e.d. meeslepen. De laptops en andere devices moeten uit de handbagage op het vliegveld en gaan dan apart...

De opmars van strafrecht en strafvordering in het digitale domein

Volgens de Washington Post tapte de NSA de afgelopen jaren in hoofdzaak ‘gewone’ Internet-gebruikers massaal af en sloeg vervolgens hun persoonsgegevens (metadata) op. Het leeuwendeel van de individuen in kwestie (89 procent) werd niet van een strafbaar feit verdacht. De krant onderzocht 22.000 afluisterrapportages met daarin ongeveer 160.000 registraties...

We staan helemaal niet machteloos tegenover cybercrime

De volgende financiële schok komt door een cyberaanval, aldus markttoezichthouders onlangs in het Financieel Dagblad. Die aanval zou heel goed kunnen komen van de georganiseerde misdaad. Zij verdienen tegenwoordig meer met cyberfraude en malversaties, dan met traditionele misdaad. Ondanks alle beveiligingsmaatregelen is voor financiële instellingen...

'Internetveiligheid vraagt vooral om meer en beter testen'

Onlangs werd de oprichting van de Cyber Threat Alliance (CTA) aangekondigd. Dit is een uitstekend initiatief, maar maar het zal het probleem van de almaar toenemende cybercriminaliteit niet oplossen. daarvoor zijn andere maatregelen nodig. De Cyber Threat Alliance is een initiatief van vier grote internet security-bedrijven: McAfee, Fortinet, Palo...

De Nederlandse privacy regelgeving op innovatieve producten blijft achter

Op doorreis hebben we tijdens de vakantieperiode het drielandenpunt bezocht waaronder de welbekende Wilhelminatoren, op de Vaalserberg. Heerlijk genietend van het zonnetje en cappuccino met appelgebak werd onze aandacht getrokken door jongelui die met een iets te grote rugzak, enigszins schuchter, voor drie euro zich toegang verschaften tot de toren....

Nationale IT-Security Monitor 2014 - Grip op de cloud

Voor de meeste Nederlandse organisaties is de vraag 'Is de cloud veilig?' totaal niet relevant. In plaats daarvan moeten ze zich afvragen of ze wel veilig gebruik maken van de cloud. Voor de meeste organisaties blijkt die vraag moeilijk te beantwoorden. Als men al een overzicht heeft van welke cloudoplossingen er eigenlijk allemaal gebruikt worden,...

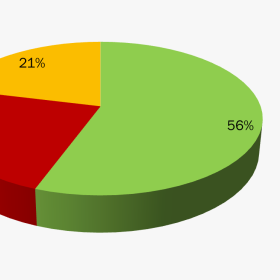

Verklein het risico: laat je medewerkers oefenen met phishing

Je ziet het dagelijks in de media: ‘Gegevens klanten uitgelekt’, ‘rekeningen geplunderd’, ‘Hackers breken in op infrastructuur organisatie’. Mensen worden steeds meer geconfronteerd met cybercrime en phishing komt steeds vaker voor. Het risico van phishing is duidelijk: als uw medewerker op een phishinglink klikt, kan hij virussen binnenhalen of zijn...

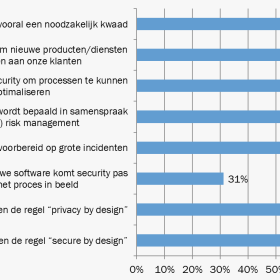

Nationale IT-Security Monitor 2014 - Tussen Nut en Noodzaak

Voor veel organisaties is het moeilijk om het nut van informatiebeveiliging te zien. Security is een noodzaak waar je niet omheen kan, maar lijkt op het eerste gezicht niet iets waar je waarde mee kan creëren. Twee op de drie respondenten kijkt dan ook naar IT security als een “noodzakelijk kwaad”. Maar aangezien we in een wereld leven waar cybercrime...

Evenementen

Infosecurity Magazine Nieuwsbrief

Ontvang de gratis digitale nieuwsbrief van Infosecurity Magazine iedere week en blijf op de hoogte van vakinformatie, nieuws en ontwikkelingen.

Aanmelden