Blogs

De Nederlandse privacy regelgeving op innovatieve producten blijft achter

Op doorreis hebben we tijdens de vakantieperiode het drielandenpunt bezocht waaronder de welbekende Wilhelminatoren, op de Vaalserberg. Heerlijk genietend van het zonnetje en cappuccino met appelgebak werd onze aandacht getrokken door jongelui die met een iets te grote rugzak, enigszins schuchter, voor drie euro zich toegang verschaften tot de toren....

Nationale IT-Security Monitor 2014 - Grip op de cloud

Voor de meeste Nederlandse organisaties is de vraag 'Is de cloud veilig?' totaal niet relevant. In plaats daarvan moeten ze zich afvragen of ze wel veilig gebruik maken van de cloud. Voor de meeste organisaties blijkt die vraag moeilijk te beantwoorden. Als men al een overzicht heeft van welke cloudoplossingen er eigenlijk allemaal gebruikt worden,...

Verklein het risico: laat je medewerkers oefenen met phishing

Je ziet het dagelijks in de media: ‘Gegevens klanten uitgelekt’, ‘rekeningen geplunderd’, ‘Hackers breken in op infrastructuur organisatie’. Mensen worden steeds meer geconfronteerd met cybercrime en phishing komt steeds vaker voor. Het risico van phishing is duidelijk: als uw medewerker op een phishinglink klikt, kan hij virussen binnenhalen of zijn...

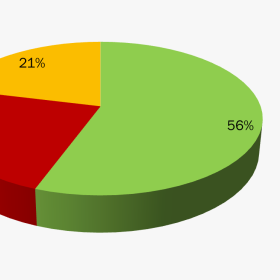

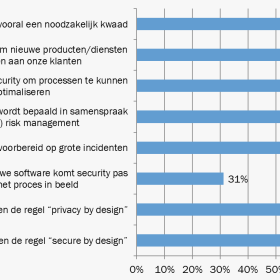

Nationale IT-Security Monitor 2014 - Tussen Nut en Noodzaak

Voor veel organisaties is het moeilijk om het nut van informatiebeveiliging te zien. Security is een noodzaak waar je niet omheen kan, maar lijkt op het eerste gezicht niet iets waar je waarde mee kan creëren. Twee op de drie respondenten kijkt dan ook naar IT security als een “noodzakelijk kwaad”. Maar aangezien we in een wereld leven waar cybercrime...

Bring Your Own Cloud – bent u klaar voor de wolkbreuk?

Het ziet ernaar uit dat de klimaatverandering nu toch echt voelbaar is in Nederland. Zware donderwolken vullen de zomerlucht. ‘Af en toe een bui’ is veranderd in ‘hier en daar een waterhoos’. Onweersbuien teisteren een stad, terwijl het een dorp verderop zonnig is. Straten en kelders staan blank, maar velden staan droog. Het klimaat zou veranderen,...

Na servers en storage, heeft netwerk-virtualisatie de toekomst

We staan aan de vooravond van een enorme wijziging in ICT-landschap: het virtualiseren van complete netwerken. Door enorme hoeveelheden data, verandert de IT-infrastructuur. Cybercriminelen worden steeds slimmer en bedenken steeds weer nieuwe methodes om zoveel mogelijk data afhandig te maken. En ook de gebruiker wordt steeds mobieler en wil dus altijd...

De tien meest kritische succesfactoren voor informatiebeveiliging

Wat is het geheim voor een optimale informatiebeveiliging? Het implementeren ervan is immers niet altijd even eenvoudig. Er liggen allerlei obstakels op de loer. Terugkijkend op de diverse trajecten waarbij ik vanuit mijn rol als adviseur in de laatste tien jaar betrokken was, tekent zich een aantal duidelijke succesfactoren af. Ik heb de tien meest kritische succesfactoren voor de implementatie van informatiebeveiliging op een rij gezet. 1. Beleid Een van de belangrijkste pijlers van informatiebeveiliging is beleid. Het hoogste management moet het beleid formuleren, dragen en uitdragen naar...

In drie stappen naar een nieuwe visie op security

Hinderlijk - zo kijken bedrijven vandaag de dag tegen security aan. Dat moet anders. Ik pleit voor een nieuwe visie op veiligheid: eenvoudig, meer in lijn met de business. En daarbij moet iedereen zijn of haar verantwoordelijkheid nemen: van developer tot en met gebruiker. Want veiligheid is niet langer alleen het domein van CIO’s - die zelf overigens...

Wapenen tegen phishing: onthouden door te doen

Dat gebeurt iedereen meer dan eens. Vergeten wat je is verteld. Vergeten wat je collega net zei of wat je tijdens de laatste masterclass aan informatie over je heen kreeg. Zo vergeten we ook soms dat we moeten investeren in de digitale veiligheid van onze gegevens en informatie. Daar wil ik graag iets aan doen. Ik zie het als mijn missie om te zorgen...

Hoe mijn hart bloed

Zelden bedacht iemand zo’n treffende naam voor een technische omissie, als die al überhaupt worden bedacht. Heartbleed: een softwarefout van jewelste. De beveiligingssoftware OpenSSL bevatte twee jaar lang een zeer ernstige bug, waardoor zelfs versleutelde data, zoals wachtwoorden, creditkaartnummers en account-gegevens, door hackers konden worden...

Evenementen

Infosecurity Magazine Nieuwsbrief

Ontvang de gratis digitale nieuwsbrief van Infosecurity Magazine iedere week en blijf op de hoogte van vakinformatie, nieuws en ontwikkelingen.

Aanmelden