Malafide advertenties verspreiden Angler exploitkit via legitieme websites

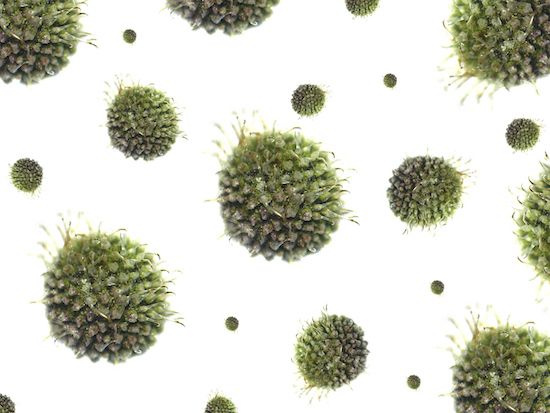

Opnieuw is een grote cybercrimecampagne gedetecteerd waarin gebruik wordt gemaakt van de Angler exploitkit. Deze exploitkit scant machines op kwetsbaarheden. Indien een kwetsbaarheid aangetroffen laadt de exploitkit automatisch een exploit om hier misbruik van te maken.

Zowel Trend Micro als Trustwave meldt een grootschalige campagne met de Angler exploitkit te hebben gedetecteerd. Het is echter niet duidelijk of het om dezelfde aanval gaat. Beide partijen merken op dat de cybercriminelen een backdoor genaamd ‘BEBEP’ op geïnfecteerde machines laden. Via deze backdoor kan vervolgens andere malware worden geïnstalleerd. Daarnaast wordt gebruik gemaakt van TeslaCrypt, een vorm van ransomware.

Verspreid via advertentienetwerken

De onderzoekers van Trustwave melden dat de aanvallers het domein brentsmedia.com onder controle hebben. Door misbruik te maken van de reputatie van deze site zouden de cybercriminelen proberen advertentienetwerken zo ver te krijgen hun malafide advertenties op andere legitieme websites te verspreiden. Dit is gelukt, waardoor de exploitkit op verschillende bekende sites is aangeboden. Het gaat hierbij onder andere om answers.com en zerohedge.com. De malafide advertenties zijn gehost bij twee advertentienetwerken. Eén hiervan heeft direct nadat Trustwave hier melding van maakte maatregelen genomen. Het andere netwerk kon niet direct worden bereikt.

Ook Trend Micro maakt melding van een campagne op basis van de Angler exploitkit. Het beveiligingsbedrijf meldt dat de campagne in 24 uur tijd mogelijk tienduizenden gebruikers heeft geraakt. Ook in dit geval hebben de aanvallers misbruik gemaakt van een advertentienetwerk om malafide advertenties te laten inladen op legitieme websites. De advertentie zou onder andere op nieuwswebsites, entertainmentsites en politiek geörienteerde websites zijn verschenen. Het bedrijf noemt echter geen domeinnamen.

Meer over

Lees ook

Proofpoint: Iraanse hackers richten zich op westerse beleidsdeskundigen

Recent onderzoek van Proofpoint toont aan hoe de Iraanse hackergroep TA453 (ook bekend als Charming Kitten, PHOSPHORUS en APT42) zich richt op mensen die gespecialiseerd zijn in Midden-Oosterse kwesties, nucleaire veiligheid en genoomonderzoek. Bij elke gerichte e-mailaanval gebruikt de groep meerdere valse identiteiten. De e-mails bootsen bestaan1

Verizon Mobile Security Index 2022: werken op afstand leidt tot een sterke toename van cybercriminaliteit

De traditionele 9-tot-5-werkdag op kantoor is verleden tijd. In plaats daarvan wordt in de huidige wereld van hybride werken verwacht dat men 'altijd aan staat'. Nu mensen steeds meer uren werken vanaf allerlei locaties en apparaten, worden bedrijven steeds kwetsbaarder voor cyberaanvallen. De Verizon Mobile Security Index (MSI) 2022 laat zien dat1

Onderzoek Venafi onthult bloeiende ransomware-marktplaats op het dark web

Venafi maakt de resultaten bekend van een dark web-onderzoek naar ransomware die via kwaadaardige macro's wordt verspreid. Venafi en Forensic Pathways, een specialist in criminele inlichtingen, hebben tussen november 2021 en maart 2022 35 miljoen dark web-URL's geanalyseerd van marktplaatsen en forums, met behulp van de Forensic Pathways Dark Sear1