Decryptietool gepubliceerd voor ransomware Jaff

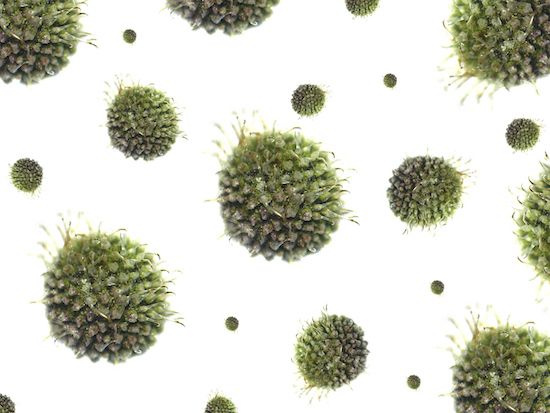

Kaspersky Lab maakt bekend een decryptietool te hebben ontwikkeld voor de ransomware ‘Jaff’. Deze kwaadaardige software dook in mei voor het eerst op, neemt data van slachtoffers in gijzeling en eist omgerekend zo’n 3.900 euro aan losgeld.

Jaff wordt in verband gebracht met een grootschalige cybercrime operatie, die is gericht op het stelen van bankgegevens, inloggegevens voor betaaldiensten als PayPal en online accounts bij webwinkels als eBay en Amazon. Net als veel andere ransomware wordt Jaff verspreid via malafide bijlagen bij e-mails, die worden verstuurd door het Necurs botnet. Dit botnet werd eerder ook ingezet voor de verspreiding van de ransomware Locky.

Bestanden zonder betaling ontsleutelen

De decryptietool die Kaspersky Lab nu beschikbaar stelt geeft gebruikers de mogelijkheid gegijzelde data te ontsleutelen, zonder hiervoor te hoeven betalen. De tool is geschikt voor alle versies van Jaff. Door Jaff versleutelde bestanden zijn te herkennen aan de extensies .jaff, .wlu of .sVn.

De tool, die de RakhniDecryptor tool wordt genoemd, is beschikbaar via de website van Kaspersky Lab.

Meer over

Lees ook

Proofpoint: APT TA450, MuddyWater gebruikt nieuwe tactieken en richt zich op Israëlische medewerkers

Onderzoekers van Proofpoint nemen sinds kort nieuwe activiteit waar van de aan Iran gelinkte dreigingsactor TA450. Deze dreigingsactor is ook bekend als MuddyWater, Mango Sandstorm en Static Kitten.

NetApp bestrijdt in realtime ransomware

NetApp biedt nieuwe mogelijkheden waarmee klanten hun data beter kunnen beschermen en herstellen tegen bedreigingen door ransomware. NetApp is één van de eerste die kunstmatige intelligentie (AI) en machine learning (ML) direct in de primaire storage van bedrijven integreert en zo ransomware in real-time bestrijdt. De cyberresiliency-oplossingen v1

Ongebruikelijke aanvalsketen TA577 veroorzaakt NTLM-datadiefstal

Proofpoint identificeerde vorige week een nieuwe aanvalsketen van TA577 die NT LAN Manager authenticatie-informatie steelt. Het cybersecurity bedrijf identificeerde minstens twee campagnes die dezelfde techniek gebruikten voor het stelen van NTLM hashes op 26 en 27 februari 2024.