Google Chrome downloadt malafide APK-bestand automatisch naar Android apparaten

Cybercriminelen maken actief misbruik van een kwetsbaarheid in Google Chrome om malware automatisch naar Android-apparaten te laten downloaden, zonder dat gebruikers deze download hoeven te activeren. Google Chrome waarschuwt hiervoor niet, aangezien het malafide APK-bestand is opgebroken in verschillende blokken.

Hiervoor waarschuwen onderzoekers van Kaspersky Lab. De aanval wordt gebruikt om de Svpeng Android banking Trojan te verspreiden. De cybercriminelen achter de aanval zetten volgens Kaspersky Google AdSense advertenties in om de malware te verspreiden. Dit doen zij door een malafide advertentie te creëren die JavaScript code bevat. Via deze code wordt een malafide APK-bestand automatisch gedownload.

Beveiligingsmaatregel omzeilen

Zodra een APK-bestand wordt gedownload waarschuwt Google Chrome normaal gesproken gebruikers dat dit bestand schadelijk kan zijn. De aanvallers weten deze maatregel echter te omzeilen door de malafide APK op te breken in verschillende delen, waardoor Google Chrome de APK niet als zodanig herkent.

Het malafide APK-bestand wordt overigens alleen automatisch naar Android-apparaten gedownload. Gebruikers moeten de software wel handmatig installeren voordat deze kwaad kan doen. De aanvallers lijken dan ook vooral te mikken op gebruikers die uit nieuwsgierigheid het automatisch gedownloade bestand installeren. Daarnaast merken de onderzoekers op dat in de meest recente Android-versies het installeren van apps uit onbekende bron standaard is geblokkeerd. De aanvallers richten hun pijlen dan ook op gebruikers die deze beveiligingsmaatregel handmatig hebben uitgeschakeld.

Meer over

Lees ook

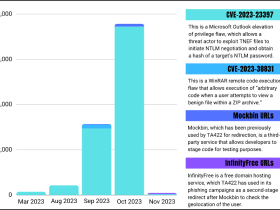

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1

Onderzoek Proofpoint: TA571 levert IcedID Forked Loader

Onderzoekers van Proofpoint ontdekten dat TA571 de Forked-variant van IcedID levert in twee campagnes. Dit vond plaats op 11 en 18 oktober 2023. Beide campagnes bevatten meer dan 6.000 berichten die allemaal een impact hadden op meer dan 1.200 klanten in verschillende sectoren verspreid over heel de wereld.

Zowel cybercriminelen als –verdedigers gebruiken AI

Nieuwe ISACA-gids ondersteunt bedrijven bij het managen van generatieve AI-risico’s