Malware aangetroffen in legitieme versie van CCleaner

Een tweetal legitieme versie van CCleaner blijken enige tijd malware te hebben bevat. Het gaat om de 32-bit versie van v5.33.6162 van CCleaner en v1.07.3191 van CCleaner Cloud. De malafide 32-bit versie van CCleaner werd aangeboden via de officiële downloadserver van Piriform, de ontwikkelaar van CCleaner.

De malware is ontdekt door Talos, de Threat Intelligence-divisie van Cisco. Onderzoekers troffen de malware aan tijdens het testen van een betaversie van nieuwe exploit detectietechnologie van het bedrijf. Hieruit bleek dat het officiële installatiebestand van CCleaner 5.33 niet alleen CCleaner installeerde, maar ook een malafide payload bevatte. Deze payload bestond uit een Domain Generation Algorithm (DGA) en een hardcoded Command & Control functionaliteit.

Langere tijd beschikbaar

Piriform meldt dat de aangetaste versie van CCleaner v5.33.6162 is vrijgegeven op 15 augustus en tot 12 september beschikbaar is geweest via de downloadserver van het bedrijf. CCleaner Cloud v1.07.3191 is vrijgegeven op 24 augustus en is op 15 september vervangen door een nieuwe versie waarin de gecompromitteerde code niet aanwezig is. Piriform stelt dat door de aanval niet-gevoelige data van gebruikers kan zijn uitgelekt. Het gaat hierbij ondermeer om de naam van hun computer, IP-adres, een overzicht van geïnstalleerde software, een lijst met actieve software en een overzicht van aanwezige netwerkadapters. Het bedrijf stelt geen aanwijzingen te hebben dat andere data is buitgemaakt.

De malafide versie van CCleaner v5.33.6162 was ondertekend met een geldig certificaat dat door Symantec is verstrekt aan Piriform Ltd. Ondermeer op basis hiervan concludeert Talos dat aanvallers vermoedelijk toegang hebben gehad tot een deel van de ontwikkelomgeving van CCleaner en deze toegang hebben misbruikt om malware te injecteren in de CCleaner build die door de officiële organisatie is vrijgegeven.

Onderzoek

Piriform geeft aan samen te werken met Amerikaanse opsporingsinstanties om de aanval te onderzoeken. Ook biedt het bedrijf zijn excuses aan aan getroffen klanten. Het bedrijf adviseert gebruikers van de 32-bit versie van CCleaner v5.33.6162 zo snel mogelijk de nieuwste versie van de software te installeren, waarin de gecompromitteerde code niet aanwezig is. De malware is inmiddels niet meer aanwezig in CCleaner Cloud.

Meer over

Lees ook

Hackers gebruiken televisies en koelkasten om spam te versturen

De Internet-of-Things is een ontwikkeling waar bij allerlei dagelijkse apparaten worden verbonden met internet. Ook deze apparaten worden hierdoor kwetsbaar voor cybercriminelen. Dit blijkt onder andere uit de ontdekking van een botnet dat deels is opgebouwd uit televisies en tenminste één koelkast. Het botnet is ontdekt door beveiligingsonderzoe1

Gegevens van 1.000 Telfort-klanten op straat door malafide app

De gegevens van ruim duizend Telfort-klanten liggen op straat nadat een cybercrimineel hen met een nepapp voor Windows Phone wist te misleiden. Dit blijkt uit onderzoek van de Gelderlander. De app 'Abonnement Status' is in de Windows Store en is voorzien van het officiële logo van Telfort. De app lijkt hierdoor voor onoplettende gebruikers een ec1

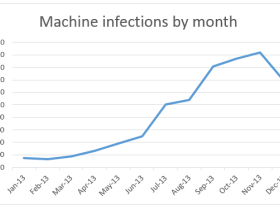

'Bladabindi RAT infecteert 140.000 PC's per maand'

De Bladabindi Remote Access Tool (RAT) blijkt snel in populariteit toe te zijn genomen. Cybercriminelen infecteerde in januari 2013 nog maar slechts zo'n 18.000 PC's. Dit aantal is in december 2013 toegenomen tot bijna 140.000 infecties per maand. Dit meldt Microsoft, dat zijn Malicious Software Removal Tool in het Windows-besturingssysteem heeft1