Nieuwe trojan hackt WiFi-routers via brute force-aanval

Een nieuwe trojan valt routers aan en probeert zowel het beheerderswachtwoord van de apparaten te kraken als het DNS-adres in de configuratie van de WiFi-routers te wijzigen. Hiervoor waarschuwt het beveiligingsbedrijf Dr. Web.

De malware Rbrute infecteert eerst de computer van een slachtoffer en zet vervolgens een verbinding op met een server. Deze server voorziet de trojan vervolgens van instructies, waaronder een lijst met IP-adressen die gescand moeten worden op de aanwezigheid van routers.

Brute force-aanval

De trojan probeert vervolgens het beheerderswachtwoord van de aangetroffen router via een brute force-aanval te kraken. Indien dit lukt wijzigt de malware de DNS-instellingen in de configuratiebestanden. Het Domain Name System (DNS) vertaalt URL's naar IP-adressen en zorgt er dus voor dat verbinding wordt gelegd met de juiste server.

Cybercriminelen kunnen door de DNS-instellingen te wijzigen hun nietsvermoedende slachtoffers doorsturen naar een malafide website. Doordat de wijziging in de router wordt aangebracht heeft deze niet alleen invloed op de computer van het oorspronkelijk slachtoffer, maar ook op alle andere machines op het netwerk. Alle gebruikers van het netwerk worden dus doorgestuurd naar de malafide website.

Malware verstopt in Chrome

Op deze website krijgen slachtoffers software aangeboden die lijkt op een legitieme variant van de Chrome-webbrowser. In werkelijkheid gaat het echter om de malware Sector. Deze malware downloadt op zijn beurt weer de Rbrute, waarna de bovenstaande stappen worden herhaalt. De cybercriminelen kunnen op deze wijze dus in korte tijd hun malware verspreiden naar een groot aantal computers.

De volgende routers zouden door de Trojan.Rbrute-malware worden aangevallen:

- D-Link DSL-2520U

- D-Link DSL-2600U

- TP-Link TD-W8901G

- TP-Link TD-W8901G 3.0

- TP-Link TD-W8901GB

- TP-Link TD-W8951ND

- TP-Link TD-W8961ND

- TP-Link TD-8840T

- TP-Link TD-8840T 2.0

- TP-Link TD-W8961ND

- TP-Link TD-8816

- TP-Link TD-8817 2.0

- TP-Link TD-8817

- TP-Link TD-W8151N

- TP-Link TD-W8101G

- ZTE ZXV10 W300

- ZTEZXDSL 831CII

Meer over

Lees ook

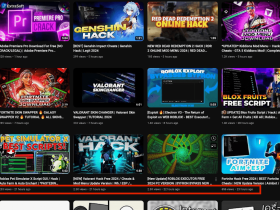

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames

Terugblik met Remco Geerts van Tesorion

InfosecurityMagazine bestaat tien jaar. Wat is er in die tijd veranderd? Die vraag is voorgelegd aan Remco Geerts. Remco is bij Tesorion verantwoordelijk voor strategie en innovatie. Hij zit ruim 25 jaar in de sector. Hierdoor is hij niet alleen de juiste persoon voor die functie, maar ook voor dit interview.

Proofpoint: APT TA450, MuddyWater gebruikt nieuwe tactieken en richt zich op Israëlische medewerkers

Onderzoekers van Proofpoint nemen sinds kort nieuwe activiteit waar van de aan Iran gelinkte dreigingsactor TA450. Deze dreigingsactor is ook bekend als MuddyWater, Mango Sandstorm en Static Kitten.