Verspreiding WanaCrypt0r 2.0 gestopt door beveiligingsonderzoeker

Een beveiligingsonderzoeker is erin geslaagd de verspreiding van de ransomware WanaCrypt0r 2.0 te stoppen. Dit deed de onderzoeker door een domeinnaam te registreren die als killswitch bleek te functioneren.

Beveiligingsonderzoeker MalwareTech meldt op Twitter een ongeregistreerde domeinnaam te hebben geregistreerd die voorkwam in de code van WanaCrypt0r 2.0. Deze bleek te functioneren als killswitch voor de verspreiding van WanaCrypt0r 2.0, iets waarvan de onderzoeker toegeeft dat hij zich niet bewust was op het moment van registratie.

https://twitter.com/MalwareTechBlog/status/863187104716685312

Tienduizenden systemen geïnfecteerd

De verspreiding van WanaCrypt0r 2.0 is hierdoor gestopt. Deze ransomware verspreidde zich op vrijdag 12 mei zeer snel naar tienduizenden systemen wereldwijd. Onder andere systemen van de Britse NHS, verschillende Spaanse bedrijven waaronder Telefonica, de Russische mobiele provider Megafon, het Russische ministerie van Binnenlandse Zaken en de Duitse spoorwegen werden getroffen.

De ransomware verspreidde zich via een SMB-kwetsbaarheid in Windows. Hiervoor is in maart door Microsoft patch MS17-010 uitgebracht, maar deze is door lang niet alle bedrijven en organisaties geïnstalleerd.

Niet permanent uitgeschakeld

MalwareTech waarschuwt dat de ransomware waarschijnlijk niet permanent is uitgeschakeld. De aanvallers kunnen de code eenvoudig wijzigen om de killswitch te verwijderen en de ransomware vervolgens opnieuw verspreiden. Het blijft dan ook van groot belang Windows systemen te voorzien van MS17-010 om te voorkomen dat zij besmet kunnen worden met de ransomware.

Microsoft heeft daarnaast een beveiligingsupdate uitgebracht om de kwetsbaarheid ook op verouderde en niet langer ondersteunde besturingssystemen te verhelpen. Het gaat om patch KB4015298, die beschikbaar is voor Windows XP, Windows XP Embedded, Windows Server 2003 en Windows Server 2008.

Meer over

Lees ook

'Bladabindi RAT infecteert 140.000 PC's per maand'

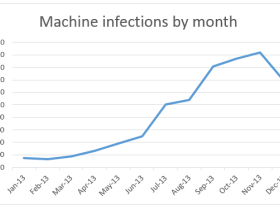

De Bladabindi Remote Access Tool (RAT) blijkt snel in populariteit toe te zijn genomen. Cybercriminelen infecteerde in januari 2013 nog maar slechts zo'n 18.000 PC's. Dit aantal is in december 2013 toegenomen tot bijna 140.000 infecties per maand. Dit meldt Microsoft, dat zijn Malicious Software Removal Tool in het Windows-besturingssysteem heeft1

Van phishing verdachte student blijft voorlopig op vrije voeten

Een 24-jarige student van de Saxion Hogeschool in Deventer die door de Verenigde Staten (VS) wordt verdacht van deelname aan een phishingaanval blijft voorlopig op vrije voeten. Dit heeft het gerechtshof in Leeuwarden bepaald. De VS hebben om uitlevering van de 24-jarige Vietnamees die in Deventer studeert gevraagd. Het gerechtshof in Leeuwarden1

'Energiesector is een populair doelwit van hackers'

Dat hackers zich zeker niet alleen bezig houden met het aanvallen van websites is al langer duidelijk. Allerlei sectoren zijn geliefde doelwitten voor cybercriminelen. Een voorbeeld hiervan is de energiesector. 7,6 procent van alle gerichte cyberaanvallen was in de eerste helft van 2013 op deze sector gericht. Dit meldt beveiligingsbedrijf Symante1