Voorzitter van Clinton-campagna John Podesta trapte in phishingmail

John Podesta, voorzitter van de presidentscampagne van Hillary Clinton, is gehackt via een phishingmail. Inmiddels zijn al ruim 5.000 e-mails van Podesta gepubliceerd door WikiLeaks.

Dit meldt het beveiligingsbedrijf SecureWorks aan Vice Magazine. SecureWorks wijst op een grootschalige phishingactie waar in juni al over is bericht. Ook Podesta zou tijdens deze cybercrimecampagne doelwit zijn geworden van aanvallers. Die verstuurden een phishingmail die afkomstig leek te zijn van Google, maar in werkelijkheid verwees naar een phishingpagina. Podesta heeft hier ingelogd op zijn e-mailaccount, waarna zijn inloggegevens in handen van de aanvallers zijn gevallen.

SecureWorks stelt dat de cyberaanval het werk is van een cybercrimegroepering die ‘Fancy Bear’, ‘APT28’ of ‘Sofacy’ wordt genoemd. De groep wordt ook in verband gebracht met aanvallen op onder andere Nederlandse Onderzoeksraad voor de Veiligheid, MH17-onderzoekers van het onderzoekscollectief Bellingcat, het Wereld Anti-Doping Agentschap (WADA) en de presidentscampagne van Hillary Clinton.

Meer over

Lees ook

Proofpoint: TA402 duikt op in phishing campagnes

Cybersecuritybedrijf, Proofpoint, publiceert onderzoek over nieuwe activiteiten van TA402, een Advanced Persistent Threat (APT-) groep uit het Midden-Oosten.

WatchGuard: Remote Access Software steeds vaker misbruikt

Hackers hebben hun pijlen steeds vaker gericht op Remote Access Software. Daarnaast zijn er nieuwe technieken in omloop voor het stelen van wachtwoorden en informatie. Ook maken cybercriminelen de overstap van het gebruik van scripts naar het toepassen van andere ‘living-off-the-land’-technieken om een aanval op eindpoints te starten. Dat conclude1

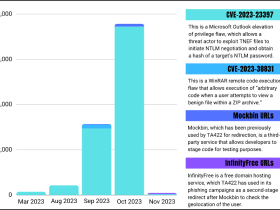

De speciale exploitatiecyclus van TA422: week na week hetzelfde

Proofpoint onderzoekers zagen vanaf eind maart 2023 dat de Russische Advanced Persistent Threat (APT) TA422 gemakkelijk gepatchte kwetsbaarheden gebruikte om verschillende organisaties in Europe en Noord-Amerika aan te vallen. TA422 overlapt met de aliassen APT28, Forest Blizzard, Pawn Storm, Fancy Bear en Blue Delta. De Amerikaanse inlichtingsdie1