Kant-en-klare ransomware te koop voor slechts 100 dollar

Een nieuwe vorm van ransomware is te koop op internet voor slechts 100 dollar. Het gaat om Power Locker, een alternatief voor de beruchte ransomware CryptoLocker. Power Locker, ook wel Prison Locker genoemd, is te koop op ondergrondse marktplaatsen voor cybercriminelen.

Al langer is duidelijk dat cybercriminelen op internet allerlei kant-en-klare tools kunnen aanschaffen. Kopers kunnen hierdoor direct aan de slag met het plegen van hun misdaden, zonder dat zij eerst zelf de benodigde software hoeven te programmeren. Dit scheelt de hackers niet alleen tijd, maar stelt ook beginnende hackers zonder veel technische kennis in staat digitale misdaden te plegen.

Ransomware

Power Locker is een voorbeeld van zo'n kant-en-klare tool. De software stelt cybercriminelen in staat eenvoudig een aanval met ransomware op te zetten, zonder zelf software te hoeven schrijven. Power Locker is beschikbaar voor slechts 100 dollar. Dit is een laag bedrag in verhouding met de opbrengst die cybercriminelen met Power Locker kunnen genereren.

De kant-en-klare ransomware is ontdekt door Malware Must Die, een initiatief van securityonderzoekers die de strijd aan zijn gegaan met CryptoLocker. Power Locker is relatief nieuw. De ontwikkelaar schreef op 12 juli 2013 voor het eerst over de features van Power Locker. De ransomware is sindsdien in ontwikkeling. De cybercrimineel liet in deze post weten dat de eerste potentiële klanten zich al gemeld hadden. Een handleiding voor Power Locker verscheen op 19 december 2013 op PasteBin.

Meer over

Lees ook

Proofpoint: TA547 richt zich op Duitse bedrijven met Rhadamanthys Stealer

Onderzoekers van Proofpoint identificeren een nieuwe e-mailcampagne van TA547. Deze richt zich op Duitse bedrijven en heeft als doel het afleveren van Rhadamanthys malware

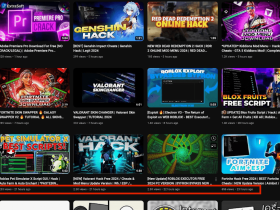

Dreigingsactoren leveren malware via YouTube

Proofpoint Emerging Threats ziet dat de aflevering van malware voor het stelen van informatie via YouTube plaatsvindt. Voorbeelden hiervan zijn Vidar, StealC en Lumma Stealer. De aflevering vindt plaats via illegale software en cracks van videogames

Proofpoint: APT TA450, MuddyWater gebruikt nieuwe tactieken en richt zich op Israëlische medewerkers

Onderzoekers van Proofpoint nemen sinds kort nieuwe activiteit waar van de aan Iran gelinkte dreigingsactor TA450. Deze dreigingsactor is ook bekend als MuddyWater, Mango Sandstorm en Static Kitten.