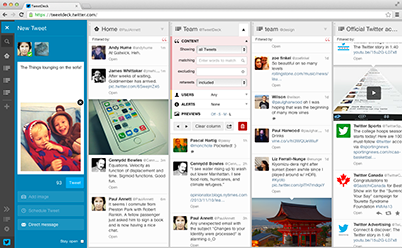

TweetDeck-lek kan JavaScript in tweets automatisch uitvoeren

Hackers een kwetsbaarheid in de officiële Twitter-client TweetDeck misbruikt om Twitter-gebruikers aan te vallen. De aanvallers verwerkte JavaScript-code in een tweet, die door een cross-site scripting (XSS)-lek direct werd uitgevoerd zodra gebruikers de tweet bekeken. Hierdoor werd een pop-up geladen en de tweet automatisch geretweet.

Het XSS-lek zit in de Chrome-extensie van TweetDeck, die verzuimt JavaScript uit tweets te filteren. Door hierop in te spelen waren cybercriminelen in staat JavaScript-code automatisch te laten uitvoeren. Een kwaadaardige tweet die de aanvallers de wereld in stuurde is door ruim 83.000 gebruikers geretweet.

TweetDeck offline gehaald

Twitter heeft het probleem inmiddels opgelost. De TweetDeck-applicatie is tijdelijk offline gehaald om te voorkomen dat het probleem zich verder kan uitbreiden. Daarnaast is de werkwijze van de Chrome-extensie aangepast, waardoor deze voortaan wel JavaScript-code in tweets kan herkennen.

Het lek is ontdekt door een 19-jarige Australiër, die als eerste een gemanipuleerde tweet op Twitter plaatste. Anderen gingen vervolgens met de kwetsbaarheid aan de haal en ontwikkelde hier allerlei varianten op dit eveneens werden verspreid. De Australiër heeft al aan The Verge laten weten dat hij geen kwade intenties had en zijn experiment uit de hand is gelopen. De man heeft het lek bij TweetDeck gerapporteerd om de ontwikkelaars in staat te stellen maatregelen te nemen.

Meer over

Lees ook

Orange Cyberdefense: deze 7 veelgemaakte fouten maken OT-omgevingen kwetsbaar

Volgens onderzoek van Orange Cyberdefense was de maakindustrie het afgelopen jaar het grootste doelwit van cyberaanvallen: bijna 33 procent trof deze sector. Al jaren is deze industrie het vaakst getroffen. Jeroen Wijnands, Head of OT Security bij Orange Cyberdefense, ziet bij het gros van deze bedrijven dezelfde misstappen. Dit zijn volgens hem d1

Proofpoint: rechtshandhaving verstoort LockBit

Het wereldwijde rechtshandhavingsinitiatief voor het verstoren van ransomware-operaties, onder leiding van het Verenigd Koninkrijk en de Verenigde Staten, is goed nieuws voor cyberverdedigers en organisaties die nog steeds last hebben van de gevolgen van LockBit-infecties.

"Lopende campagne beïnvloedt Azure cloudomgevingen" - Proofpoint

Onderzoekers van cybersecuritybedrijf Proofpoint zien een aanhoudende cloudaccount overnamecampagne. De campagne beïnvloedt tientallen Microsoft Azure-omgevingen en honderden gebruikersaccounts. Ook brengt de campagne accounts van senior executives in gevaar.